Ограничения на уровне записей 1с. Использование RLS. Принцип работы ограничений доступа на уровне записей на низком уровне

Роль является объектом метаданных, благодаря которому определяется, к какому объекту и какие действия над этим объектом может выполнять тот или иной пользователь. Каждая роль содержит права и в зависимости от того какие права установит администратор БД будут происходить разграничения доступа. В технологической платформе предусмотрено два типа прав, это: основные и интерактивные. Под основными понимаются права на Чтение, Изменение,Добавление и Удаление. Интерактивные осуществляются только при выполнение таких операций, как редактирование или удаление в форме: Интерактивное удаление, Интерактивное добавление и другие.

Таким образом можно раз и навсегда включить доступ к тому или иному справочнику, документу и другим объектом метаданных, причем целиком. Вы можете дать доступ или забрать. Дать на немножко у вас не получиться. Но ведь часто возникает такая ситуация, когда существует, к примеру, огромный справочник и каждый пользователь должен видеть только определенные элементы в нем. То есть по какому- то определенному условию должен происходить отбор элементов объекта! И вот начиная с версии технологической платформы 1С 8.1 появился очень мощный механизм ограничения доступа к данным на уровне записей под названием RLS (Record Level Security). Ограничения представляют собой набор определенных условий, при выполнении которых будет предоставлять доступ или нет.

Ограничения доступа при использовании динамической системы RLS применяется к основным операциям: Чтение, Изменение, Добавление и Удаление. Существует важная особенность, заключающаяся в том, что к операции Чтение может быть применено несколько ограничений на уровне записей, в то время как ко всем остальным операциям только одно условие. Данный механизм позволяет накладывать ограничения не только на определенные записи, но и на определенные поля записей. При чем указать возможно нужно поле, а так же специальное поле <Прочие поля>.

Синтаксис и язык RLS

Язык ограничения данных представляет собой ничто иное как язык запросов, но очень сильно урезанный. Если условие принимает значение ИСТИНА, то текущему пользователю предоставляется доступ к данным, если же ЛОЖЬ, тогда отказ. Какие же основные отличия от полноценного языка запросов?

В запросе RLS всегда присутствует только одна таблица данных и она собственно используется для условий.

Используются только конструкции ИЗ и ГДЕ.

В таких условиях можно указывать в качестве параметров запроса функциональные опции и параметры сеанса.

Не допускается использование виртуальных таблиц.

Возможно использование шаблонов для создания ограничений

Операторы ИТОГИ и В ИЕРАРХИИ не применимы.

Рассмотри как произвести ограничения. к примеру на рис. 1 приведено самое простое ограничение. Оно состоит в том, что пользователь увидит только одного контрагента с определенным наименованием «Сибирская Корона ООО». Можно производить фильтр по определенному полю. Например, мы хотим,чтобы пользователь видел только контрагентов, которые находятся в папке родителе «Сотрудники».

Текст ограничения может быть набран как вручную, а также может быть набран при использовании привычного конструктора запросов. Конструктор запросов в данном случае также будет не полноценен, а буден наделен ограничениями для RLS. В запрос ограничений можно также передавать любые параметры &.

Способы функционирования ограничений

Иногда при использовании RLS у пользователя может появляться ошибка, сообщающая, что недостаточно прав. Это может быть связано со способами функционирования ограничений.

- ВСЕ. То есть в процессе наложения ограничений операция выполняется над всеми требуемыми данными БД. Однако при прочтении и изменении данных, если не выполняются ограничения для каких то записей, то происходит аварийный сбой из за нарушения прав доступа.

- РАЗРЕШЕННЫЕ. Способ функционирования при котором в результате наложения ограничений должны быть прочитаны только те записи, которые удовлетворяют условиям. При этом аварийные сбои отсутствуют. Объекты не удовлетворяющие требованиям считаются отсутствующими.

Способ РАЗРЕШЕННЫЕ очень часто используется при формировании динамических списков, в противном случае постоянно бы появлялись ошибки о нарушении прав. Способ ВСЕ используется при получении объектов функциями встроенного языка и запросов. Собственно где устанавливаются данные способы? По умолчанию используется ВСЕ.

Использование шаблонов в RLS

Для более удобного использования ограничений в системе 1С предприятие предусмотрено использование шаблонов. То есть если вы используете одно и тоже ограничение или вы знаете,что оно будет отличаться только некоторыми параметрами, то вы создаете свой шаблон. Таким образом можно вообще оформить повторяющийся код ограничений как процедуру.Шаблон имеет имя и текст. Текст содержит программный код ограничений, в нем как и в процедуре можно использовать параметры, при чем параметры выделяются префиксом #.

Рассмотри на примере конфигурации 1С:Бухгалтерия 8.2 использование встроенных шаблонов. Откроем роль БУХГАЛТЕР и перейдем во вкладку Шаблоны ограничений. Здесь используется шаблон ОсновноеУсловиеЧтение следующего содержания:

Где мы видим #Параметр(1)=НастройкиПравДоступаПользователей.ОбъектДоступа. Это и есть тот самый параметр который может меняться в зависимости от передаваемых данных. Далее в любом месте где мы желаем ввести ограничения мы используем шаблон так:

То есть вместо

#Параметр(1)=НастройкиПравДоступаПользователей.ОбъектДоступа

в тексте шаблона окажется

Организация=НастройкиПравДоступаПользователей.ОбъектДоступа.

Или на более простом шаблоне. Наименование шаблона #МоиОграничения следующего содержания:

ГДЕ #Параметр(1) = &ТекущийПользователь

В результате передачи параметров в шаблон #МоиОграничения(“Исполнитель”) мы получаем следующее

ГДЕ Исполнитель= &ТекущийПользователь.

Итоги

Механизм ограничения доступа к данным на уровне записей очень мощная штука, но ее настройка требует большого опыта, так как в этих «дебрях» можно легко заблудиться. Благодаря ему можно производить любое частичное разграничение данных. С другой стороны добавление различных условий приводит к падению производительности системы, правда незначительной. Так как платформа 1С к запросу пользователя добавляет дополнительные запросы в виде ограничений. Во всем остальном- это просто отличная штука для разработчиков!

Печать (Ctrl+P)

Ограничение доступа к данным

Механизм ограничений доступа к данным (также известный как RLS, Row Level Security) позволяет управлять правами доступа не только на уровне объектов метаданных, но и на уровне объектов базы данных «1С:Предприятия». Для ограничения доступа к данным могут быть использованы следующие объекты «1С:Предприятия»:

● роли,

● параметры сеанса,

● функциональные опции,

● привилегированные общие модули,

● ключевое слово РАЗРЕШЕННЫЕ

в языке запросов.

Совместное использование перечисленных объектов позволяет обеспечить максимальную гибкость при необходимости разграничения прав доступа к данным между пользователями, выполняющими различные функции.

Ограничения доступа к данным могут накладываться на следующие операции с данными (права доступа): чтение (право Чтение

), добавление (право Добавление

), изменение (право Изменение)

и удаление (право Удаление

). Текущий пользователь будет иметь возможность выполнить требуемую операцию в следующих случаях:

● Для операций чтения и удаления объект, находящийся в базе данных, должен соответствовать ограничению доступа к данным.

● Для операции добавления ограничению доступа к данным должен соответствовать объект, который планируется записать в базу данных.

● Для операции изменения ограничению доступа к данным должен соответствовать объект как до изменения (чтобы объект был прочитан), так и после изменения (чтобы объект был записан).

При наложении ограничений доступа к данным следует помнить, что для операций изменения, добавления и удаления можно задать только одно условие, а для операции чтения можно задать более одного ограничения доступа к данным. Это означает, что для чтения разных полей объекта могут быть заданы разные условия, причем при задании условия можно указать как имя конкретного поля, так и специальное поле Прочие поля. В первом случае условие будет накладываться только в том случае, если в выборке (которой выполняется чтение данных) будет присутствовать поле, для которого задано ограничение, а во втором – ограничение будет накладываться для всех полей объекта, кроме полей, для которых ограничения заданы явным образом.

При задании ограничения на конкретное поле, это поле будет читано в том случае, если ограничение выполняется, а при задании ограничения на Прочие поля, данные объекта будут прочитаны только в том случае, если ограничение выполняется для всех полей объекта, попавших в запрос чтения данных.

Для объектов базы данных следующих видов могут быть наложены различные ограничения на разные виды изменений (добавление, модификацию, удаление):

● Планы обмена,

● Справочники,

● Документы,

● Планы видов характеристик,

● Планы счетов,

● Планы видов расчета,

● Бизнес-процессы,

● Задачи.

Для следующих видов объектов базы данных возможно наложение ограничений на чтение не только всего объекта целиком, но и отдельных его полей:

● Планы обмена,

● Справочники,

● Документы,

● Журналы документов,

● Планы видов характеристик,

● Планы счетов,

● Планы видов расчета,

● Регистры сведений,

● Бизнес-процессы,

● Задачи.

ВНИМАНИЕ! При обращении к полям объектов базы данных посредством свойств прикладных объектов из встроенного языка «1С:Предприятия» выполняется чтение всего объекта целиком, а не только значения используемого поля. Исключением является получение представления, когда будут прочитаны только значения полей, участвующих в формировании представления.

Ограничения доступа содержатся в ролях, они могут быть указаны для большинства объектов метаданных и записываются на специальном языке, являющимся подмножеством языка запросов.

Язык ограничения доступа к данным

Ограничения доступа к данным описываются на специальном языке, являющимся подмножеством языка запросов (подробное описание языка запросов. Язык ограничения доступа к данным имеет следующие изменения относительно языка запросов:

● В запросе ограничения доступа к данным всегда присутствует одна таблица в качестве источника данных – это таблица объекта, на который накладывается ограничение (основной объект ограничения).

● Сокращено описание запроса. Язык ограничения доступа к данным использует только секции ИЗ и ГДЕ языка запросов. Так, описание языка запросов выглядит следующим образом:

ВЫБРАТЬ

[РАЗРЕШЕННЫЕ

] [РАЗЛИЧНЫЕ

] [ПЕРВЫЕ <Количество>

]

<Список полей выборки

>

[ИЗ

<Список источников>

]

[ГДЕ

<Условие отбора>

]

[СГРУППИРОВАТЬ ПО

<Поля группировки>

]

[ИМЕЮЩИЕ

<Условие отбора>

]

[ДЛЯ ИЗМЕНЕНИЯ

[<Список таблиц верхнего уровня>

]]

В то время как описание языка запросов ограничения доступа к данным выглядит следующим образом:

[Псевдоним таблицы основного объекта ограничения

]

[ИЗ

<Список источников>

]

[ГДЕ

<Условие отбора>

]

Во вложенных запросах, используемых в языке ограничения доступа к данным, ограничен набор допустимых возможностей;

● В качестве элементов условий можно указывать параметры сеанса и функциональные опции;

● В любом месте запроса ограничения доступа к данным допустимо использование шаблонов, упрощающих написание ограничений.

Главной частью ограничения является условие, которое вычисляется для каждой записи таблицы базы данных, на которую накладывается ограничение доступа к данным. Запись считается доступной в том случае, если в результате работы условия для одной записи таблицы основного объекта ограничения получена не пустая таблица (т.е. таблица, в которой 1 или более записей). Если в результате работы условия получается пустая таблица – запись, для которой условие исполнилось таким образом, считается недоступной. Причем изменение записи таблицы основного объекта ограничения

считается допустимым, если запись не противоречит ограничению, указанному для права, как до выполнения операции изменения, так и после выполнения этой операции.

Поля таблиц

В ограничениях доступа к данным можно использовать:

● Поля таблиц объекта, для которого описывается ограничение доступа к данным.

Например, если ограничение накладывается на чтение элементов справочника Контрагенты, то в ограничении могут использоваться поля справочника Контрагенты и его табличных частей. В частности, наиболее простые ограничения на чтение элементов справочника Контрагенты могут выглядеть так:

ГДЕ

Наименование =

“Кирпичный завод”

Или так:

ГДЕ

Продукция.Наименование

= “Кирпич красный”

Где Продукция

– это табличная часть справочника Контрагенты.

● Поля таблиц объектов, доступных по ссылкам в основном объекте ограничения.

Например, если реквизит ОсновнойМенеджер справочника Контрагенты имеет тип ссылки на справочник Пользователи, то ограничение доступа может иметь, например, следующий вид:

ГДЕ

ОсновнойМенеджер.Код

= “Иванов”

Или:

ГДЕ

ОсновнойМенеджер.ФизическоеЛицо.Наименование

= “Петровский”

● Поля таблиц объектов, связанных с основным объектом ограничения некоторыми условиями и выражения над ними.

Например, на чтение элементов справочника Контрагенты может быть наложено следующее ограничение:

Контрагенты

ИЗ

Справочник.Контрагенты

КАК

Контрагенты

ЛЕВОЕ СОЕДИНЕНИЕ

Справочник.Пользователи

КАК

Пользователи

ПО

= Пользователи.Наименование

ГДЕ

= “Петровский”

В этом ограничении используются поля элементов справочника Пользователи, связанных с данным элементом справочника Контрагенты по значению полей Наименование.

Вложенные запросы

Вложенные запросы используются для формирования наборов записей, которые могут использоваться:

● для связывания с таблицей основного объекта ограничения;

● для использования в качестве операнда операций сравнения В

или НЕ В

.

Во вложенных запросах могут использоваться любые средства языка запросов, кроме:

● оператора В ИЕРАРХИИ

;

● предложения ИТОГИ

;

● результаты вложенных запросов не должны содержать табличные части;

● некоторых виртуальных таблиц, в частности ОстаткиИОбороты

.

В следующем примере ограничения на чтение из справочника Контрагенты, вложенный запрос используется в качестве набора записей для связывания с основным объектом ограничения:

Контрагенты

ИЗ

Справочник.Контрагенты

КАК

Контрагенты

ЛЕВОЕ СОЕДИНЕНИЕ

(ВЫБРАТЬ

Пользователи.Наименование, Пользователи.ФизическоеЛицо

ИЗ

Справочник.Пользователи

КАК

Пользователи

ГДЕ

Пользователи.Код

> “Петечкин”) КАК

Пользователи

ПО

Контрагенты.ОсновнойМенеджер.Наименование

= Пользователи.Наименование

ГДЕ

Пользователи.ФизическоеЛицо.Наименование

= “Петровский”

В следующем примере приведено ограничение на чтение из справочника ПаспортныеДанныеФизЛиц, в котором вложенный запрос используется в

качестве операнда операции сравнения В:

ГДЕ

ПаспортныеДанныеФизЛиц.ФизЛицо

В

(ВЫБРАТЬ РАЗЛИЧНЫЕ

Работники.ФизЛицо

КАК

ФизЛицо

ИЗ

РегистрСведений.Работники

КАК

Работники

)

Если во вложенном запросе необходимо получить данные из табличной части, то в разделе ИЗ

вложенного

запроса необходимо обращаться непосредственно к табличной части. Например, вместо:

ВЫБРАТЬ

Ссылка

КАК

Ссылка

,

Продукция.Наименование

КАК

НаименованиеПродукции

ИЗ

Справочник.Контрагенты

в качестве запроса, вложенного в ограничение, следует использовать:

Параметры сеанса

В составе запросов ограничения доступа к данным могут входить параметры сеанса. Например, на чтение элементов справочника ГруппыПисемЭлектроннойПочты может быть задано следующее ограничение доступа:

ГДЕ

Владелец.ДоступКУчетнойЗаписи.Пользователь = &ТекущийПользователь

И

Владелец.ДоступКУчетнойЗаписи.Администрирование

= ИСТИНА

ТекущийПользователь – это параметр сеанса

Функциональные опции

В составе запросов ограничения доступа к данным могут входить функциональные опции. Могут использоваться только не зависящие от параметров функциональные опции. Например, если у справочника Номенклатура есть реквизит ОсновнойСклад , то ограничение на чтение данного реквизита может выглядеть следующим образом:

ГДЕ &УчетПоСкладам = ИСТИНА

Где УчетПоСкладам – это функциональная опция

Особенности использования

В ограничениях на объекты базы данных следующих типов могут быть использованы не все поля основного объекта данных ограничения:

● в регистрах накопления ограничения доступа могут содержать только измерения основного объекта ограничения;

● в регистрах бухгалтерии в ограничениях можно использовать только балансовые измерения основного объекта ограничения.

ПРИМЕЧАНИЕ. Если в условиях ограничения доступа к данным оборотного регистра накопления используются измерения, не входящие в итоги, то

при обращении к виртуальной таблице оборотов не используются хранимые итоги и запрос выполняется полностью по таблице движений.

Действия ограничения доступа

Ограничения доступа проверяются при любом выполнении соответствующих операций над объектами базы данных (из диалогов, из встроенного языка, посредством запросов) и могут действовать одним из двух способов:

● Все

. Способ «все» подразумевает, что некоторая операция над данными (из диалогов, из встроенного языка или посредством запросов) должна быть выполнена над всеми подразумеваемыми данной операцией объектами базы данных. Если при выполнении такой операции должны быть прочитаны или изменены объекты базы данных, для которых не выполняются соответствующие ограничения доступа, то операция завершается

аварийно из-за нарушения прав доступа.

● Разрешенные

. Способ «разрешенные» подразумевает, что при выполнении операции над данными должны быть прочитаны только те объекты базы данных, которые удовлетворяют соответствующим ограничениям доступа. Объекты базы данных, не удовлетворяющие ограничениям доступа, при выполнении такой операции считаются отсутствующими и на результат операции не влияют.

Ограничения доступа к данным накладываются на объекты базы данных в момент обращения «1С:Предприятия» к базе данных. В клиент-серверном варианте «1С:Предприятия» наложение ограничений выполняется на сервере «1С:Предприятия».

Способ действия ограничений, выбираемый для выполнения каждой операции над данными, определяется назначением этой операции и степенью ответственности ее результатов. В частности, способ «разрешенные» используется при отображении динамических списков и некоторых других интерактивных действиях. Способ «все»

используется при выполнении любых операций с прикладными объектами из встроенного языка «1С:Предприятия», в том числе при любых изменениях объектов базы данных. Поэтому, например, могут возникнуть затруднения при построении отбора для метода Выбрать() менеджеров справочников, документов и других с последующим обходом результата в том случае, если на соответствующий объект установлено достаточно сложное ограничение, поскольку не всякое условие в ограничении прав доступа может быть адекватно представлено в виде отбора для метода Выбрать()

.

В запросах способом действия ограничений доступа к данным можно управлять. Для этого в языке запросов предусмотрено ключевое слово РАЗРЕШЕННЫЕ

. Если в запросе не указано РАЗРЕШЕННЫЕ

, то ограничения действуют способом «все»

. Если слово РАЗРЕШЕННЫЕ

указано, то выбирается способ «разрешенные

».

Важно, что если в запросе не указано ключевое слово РАЗРЕШЕННЫЕ, то все отборы, заданные в этом запросе, не должны противоречить ни одному из ограничений на чтение объектов базы данных, используемых в запросе. При этом если в запросе используются виртуальные таблицы, то соответствующие отборы должны быть наложены и на сами виртуальные таблицы.

Пример:

ВЫБРАТЬ

КонтактнаяИнформацияСрезПервых.Представление

ИЗ

РегистрСведений.КонтактнаяИнформация.СрезПоследних(, Тип = &Тип)

КАК

КонтактнаяИнформацияСрезПервых

ГДЕ

КонтактнаяИнформацияСрезПервых.Тип = &Тип

При использовании объектной техники не поддерживается получение доступа к данным в режиме РАЗРЕШЕННЫЕ. Предполагается, что объектная техника используется для наиболее ответственных операций над данными, в том числе для их изменения. Для получения при помощи объектной техники всех данных, независимо от установленных ограничений, можно выполнять необходимые действия в привилегированном модуле или от имени пользователя с полными правами. Средств получения только разрешенных данных в объектной технике не предусмотрено.

Механизм наложения ограничений

Любая операция над данными, хранимыми в базе данных, в «1С:Предприятии» в конечном счете приводит к обращению к базе данных с некоторым

запросом на чтение или изменение данных. В процессе исполнения запросов к базе данных внутренние механизмы «1С:Предприятия» выполняют наложение ограничений доступа. При этом:

● Формируется список прав (чтение, добавление, изменение, удаление), список таблиц базы данных и список полей, используемых этим запросом.

● Из всех ролей текущего пользователя выбираются ограничения доступа к данным для всех прав, таблиц и полей, задействованных в запросе. При этом если какая-нибудь роль не содержит ограничений доступа к данным какой-нибудь таблицы или поля, то это значит, что в данной таблице доступны значения требуемых полей из любой записи. Иначе говоря, отсутствие ограничения доступа к данным означает наличие ограничения

ГДЕ Истина.

● Получаются текущие значения всех параметров сеанса и функциональных опций, участвующих в выбранных ограничениях.

Для получения значения параметра сеанса от текущего пользователя не требуется наличие права на получение этого значения. Однако если значение некоторого параметра сеанса не было установлено, то произойдет ошибка и запрос к базе данных выполнен не будет.

На получение функциональных опций оказывает влияние свойство функциональной опции Привилегированный режим при получении.

Если это свойство сброшено, то текущий пользователь должен обладать правами на чтение объекта, в котором хранится функциональная опция.

● Ограничения, полученные из одной роли, объединяются операцией И

.

● Ограничения, полученные из разных ролей, объединяются операцией ИЛИ.

● Построенные условия добавляются к SQL-запросам, с которыми «1С:Предприятие» обращается к СУБД. При обращении к данным со стороны условий ограничения доступа проверка прав не выполняется (ни к объектам метаданных, ни к объектам базы данных). Причем механизм добавления условий зависит от выбранного способа действия ограничений «все»

или «разрешенные»

.

Способ «все»

При наложении ограничений способом «все» к SQL-запросам добавляются условия и поля так, чтобы «1С:Предприятие» могло получить информацию о том, были ли в процессе исполнения запроса к базе данных использованы данные, запрещенные для данного пользователя или нет. Если запрещенные данные были использованы, то инициируется аварийное завершение запроса. Наложение ограничений доступа способом «все» схематически представлено на рис. 1:

Рис. 1. Способ «все»

Способ «разрешенные»

При наложении ограничений способом «разрешенные» к SQL-запросам добавляются такие условия, чтобы запрещенные текущему пользователю записи не оказывали влияния на результат запроса. Иначе говоря, при наложении ограничений в режиме «разрешенные» запрещенные данному пользователю записи считаются отсутствующими,что схематически представлено на рис 3

Другие объекты, связанные с ограничениями доступа к данным

При разработке конфигураций с использованием ограничений доступа к данным могут оказаться полезными такие объекты метаданных, как параметры сеанса, функциональные опции и общие модули с флажком Привилегированный.

Параметры сеанса

Параметры сеанса могут использоваться в ограничениях доступа к данным аналогично тому, как в запросе могут использоваться параметры запроса.

Функциональные опции

Не зависящие от параметров функциональные опции могут использоваться в ограничениях доступа к данным аналогично тому, как в запросе могут использоваться параметры запроса.

Привилегированные общие модули

Если для общего модуля установлен флажок Привилегированный, то исполнение процедур и функций этого модуля приобретает важную специфику:

● В клиент-серверном варианте «1С:Предприятия» привилегированным может быть только тот модуль, который исполняется на сервере.

● Исполнение процедур и функций привилегированного модуля и всего, что из них вызвано, выполняется при выключенной системе ограничения

прав, как к объектам метаданных, так и к данным. Таким образом, из привилегированного модуля может быть выполнена любая операция над

любыми объектами даже в том случае, если текущий пользователь не имеет соответствующих прав.

Привилегированные модули предназначены для начальной установки значений параметров сеанса, используемых в ограничениях доступа к данным.

Еще общие модули могут быть использованы для некоторых целостных действий над данными со стороны пользователя с ограниченными правами.

Например, если в функции пользователя входит ввод и проведение документов, но пользователь не должен иметь доступа к данным, на которые влияет проведение документа, то выполнение операции проведения может быть вынесено в привилегированный модуль. Это позволит пользователю проводить документы без предоставления ему прав на другую информацию (регистры, например).

Привилегированный режим

Имеется возможность программной установки привилегированного режима при работе с данными. Программная установка привилегированного режима

может потребоваться в случае массированных операций с данными информационной базы, и при этом нет смысла проверять права доступа к данным.

Описание привилегированного режима см. здесь.

Использование препроцессора

При редактировании текста ограничения доступа к данным возможно использование инструкций препроцессора. Доступны следующие инструкции:

#ЕСЛИ <Выражение> #ТОГДА

#ИНАЧЕЕСЛИ <Выражение> #ТОГДА

#ИНАЧЕ

#КОНЕЦЕСЛИ

<Выражение>

– произвольное логическое выражение на встроенном языке, результат которого имеет тип Булево. Выражение может содержать:

● операции сравнения <, >, <=, >= , =, <>

;

● логические операции И, ИЛИ, НЕ

;

● параметры сеанса – используется синтаксис &Параметр

, где Параметр

– имя параметра сеанса.

Если результатом выражения инструкции #ЕСЛИ

или #ИНАЧЕЕСЛИ

является значение Истина,

то в результирующий текст инструкции ограничения доступа помещается текст, расположенный после ключевого слова #ТОГДА

. Если же результатом выражения является значение Ложь, то текст, расположенный после ключевого слова #ТОГДА

, не помещается в текст инструкции ограничения доступа. Текст, расположенный после инструкции #ИНАЧЕ,

будет помещен в результирующий текст ограничения доступа, если ни одно из ранних условий не было выполнено.

ПРИМЕЧАНИЕ

. Если текст ограничения доступа к данным содержит инструкции препроцессора, то такое ограничение не проходит проверку синтаксиса при редактировании и не может быть изменено при помощи конструктора.

Пример:

#ЕСЛИ &ТекущийПользователь <> “Климова” #ТОГДА

<текст ограничения доступа>

#КОНЕЦЕСЛИ

Здесь ТекущийПользователь

– параметр сеанса типа СправочникСсылка.Пользователи.

Такая конструкция означает, что условие для установки ограничения доступа будет проверяться для всех пользователей из справочника, кроме пользователя Климовой.

Шаблоны текста ограничения доступа

Роль может содержать список шаблонов ограничения доступа, которые описываются на закладке Шаблоны ограничений формы роли. Также шаблоны ограничения доступа можно редактировать в редакторе группового редактирования ограничений доступа и шаблонов.

Каждый шаблон ограничения доступа имеет имя и текст. Имя шаблона подчиняется обычным правилам для имен, принятых в системе «1С:Предприятие».

Текст шаблона содержит часть текста на языке ограничения доступа к данным и может содержать параметры, которые выделяются при помощи символа

“#”.

После символа “#”

могут следовать:

● Одно из ключевых слов:

● Параметр, после которого в скобках указывается номер параметра в шаблоне;

● ТекущаяТаблица

– обозначает вставку в текст полного имени таблицы, для которой строится ограничение;

● ИмяТекущейТаблицы

– обозначает вставку в текст полного имени таблицы (как строковое значение, в кавычках), к которой применяется инструкция, на текущем варианте встроенного языка;

● ИмяТекущегоПраваДоступа – содержит имя права, для которого выполняется текущее ограничение: ЧТЕНИЕ/READ, ДОБАВЛЕНИЕ/INSERT, ИЗМЕНЕНИЕ/

UPDATE, УДАЛЕНИЕ/DELETE

;

● имя параметра шаблона – означает вставку в текст ограничения соответствующего параметра шаблона;

● символ “#” – обозначает вставку в текст одного символа “#”.

В выражении ограничения доступа могут содержаться:

● Шаблон ограничения доступа, который указывается в формате

#ИмяШаблона(“Значение параметра шаблона 1”, “Значение параметра шаблона 2”, …). Каждый параметр шаблона заключается в двойные кавычки. При необходимости указания в тексте параметра символа двойной кавычки следует использовать две двойные кавычки.

● Функция СтрСодержит(ГдеИщем, ЧтоИщем)

. Функция предназначена для поиска вхождения строки ЧтоИщем в строке ГдеИщем. Возвращает Истина в случае, если вхождение обнаружено и Ложь – в противном случае.

● Оператор + для конкатенации строк.

Для удобства редактирования текста шаблона на закладке Шаблоны ограничений в форме роли нужно нажать кнопку Установить текст шаблона. В открывшемся диалоге ввести текст шаблона и нажать кнопку ОК.

Система «1С:Предприятие» выполняет проверку синтаксиса текстов шаблонов, проверку синтаксиса использования шаблонов и макроподстановку текстов шаблонов ограничения доступа роли в текст запроса.

Макроподстановка шаблона заключается:

● в замене вхождений параметров в тексте шаблона на значения параметров из выражения использования шаблона в тексте ограничения;

● в замене выражения использования шаблона в тексте запроса на получившийся текст шаблона.

При вызове конструктора запроса для условия, содержащего шаблоны ограничения доступа, выдается предупреждение о замене всех шаблонов.

Далее приведены примеры шаблонов ограничений:

Чтобы гибко управлять доступом пользователей к данным в соответствии с функциями при установке ограничений доступа к данным, рекомендуется

придерживаться следующих принципов:

● Нужно выбрать совокупность информации (может быть зависимой от текущего пользователя), для которой целесообразна предварительная подготовка. Выбранная информация должна, с одной стороны, максимально упростить ограничения доступа к данным, а с другой стороны, не должна иметь слишком большой объем. Распределить ее по параметрам сеанса.

● Установить значения параметров сеанса в обработчике УстановкаПараметровСеанса() модуля сеанса.

● Задать ограничения доступа к тем данным, для которых это оправданно (данные являются секретными или наиболее важными для сохранения целостности системы). Необходимо иметь в виду, что установка ограничения доступа может привести к замедлению любого обращения к этим данным. Излишняя сложность ограничений также может привести к замедлению.

● При необходимости обеспечить выполнение некоторого ограниченного количества операций над данными со стороны пользователя, которому полный доступ к этим данным давать нецелесообразно, вынести эти действия в привилегированные модули или явно включать и выключать привилегированный режим в соответствующих местах программного кода.

● Доступ к данным при различных проверках, выполняемых системой при записи объектов, выполняется в привилегированном режиме.

Это позволяет не отключать ограничения в правах на уровне записей для соответствующих полей, если работа конфигурации с этими данными

планируется только в управляемом режиме:

● для справочников при проверке родителя, владельца и уникальности кода;

● для документов, бизнес-процессов и задач при проверке уникальности номера;

● для планов обмена отключена при проверке уникальности кода;

● для планов счетов и планов видов характеристик при проверке родителя и уникальности кода.

При создании запроса ограничения к данным следует помнить о некоторых ограничениях и особенностях:

● Если для объектной таблицы заданы ограничения доступа к данным и в запросе к данным используется объединение с такой таблицей, то в условии соединения (секция запроса ПО) не допускается использование табличной части объекта с заданным ограничением доступа.

● Если в запросе указана таблица, у которой в запросе не используется ни одного поля, то на эту таблицу накладываются все ограничения доступа к данным. Например, запрос ВЫБРАТЬ КОЛИЧЕСТВО(*) ИЗ Справочник.Контрагенты

будет исполнен с учетом всех ограничений доступа, заданными для справочника Тест. Ограничения накладываются «по ИЛИ». Это значит, что будут доступны все записи, доступные хотя бы по одному условию. Если для каких-то полей не задано условий, то запрос будет выполнен для всех записей таблицы.

Если в запросе используется таблица верхнего уровня, то ограничения, заданные для колонок вложенных таблиц, не накладываются.

Если в запросе используется вложенная таблица, то накладываются ограничения как для вложенной таблицы, так и для таблицы верхнего уровня.

Например, запрос ВЫБРАТЬ КОЛИЧЕСТВО(*) ИЗ Справочник.Контрагенты.Договора

будет исполнен с учетом всех ограничений для справочника Контрагенты, а также с учетом ограничений, относящихся к табличной части Договора.

● Если доступ к полям, необходимым для получения представления ссылочного объекта метаданных, запрещен с помощью ограничений доступа к

данным или доступ к объекту запрещен на уровне прав доступа, то получение представления такого объекта не влияет на ход текущей транзакции.

Конструктор ограничения доступа к данным

Для вызова конструктора в табличном поле Ограничения доступа к данным в колонке Ограничение доступа нужно перейти в режим редактирования и

нажать кнопку выбора, а в открывшейся форме нажать кнопку Конструктор запроса….

На экран выводится форма конструктора:

Рис. 3. Закладка «Таблицы и поля» конструктора ограничений

Рис. 3. Закладка «Таблицы и поля» конструктора ограничений

С его помощью производится формирование условий для установки ограничения доступа к данным.

На закладке Таблицы и поля следует выбрать нужные объекты в списке База данных и перенести их в список Таблицы. Если указано несколько таблиц, то в форме конструктора добавляется закладка Связи

.

Рис. 4. Закладка «Связи» конструктора ограничений

Рис. 4. Закладка «Связи» конструктора ограничений

На закладке Связи

формируются условия, которые накладываются на связи между полями таблиц. Для ввода нового условия нужно нажать кнопку Добавить и в колонке Таблица1

выбрать одну из таблиц. В колонке Таблица2

выбрать таблицу, поля которой связаны с полями первой. Ниже списка условий расположены элементы управления, с помощью которых формируется условие связи таблиц.

Если выбран простой тип условия, то в Поле1

и Поле2

выбираются связанные поля указанных таблиц и задается условие сравнения. Если выбраны поля, сравнение которых не производится, то в строке списка условий в колонке Условие связи

выводится текст: Неверно заполненное условие.

На закладке Условия

, если требуется, нужно указать условия, по которым будет выполняться отбор исходных данных.

Рис. 5. Закладка «Условия» конструктора ограничений

Рис. 5. Закладка «Условия» конструктора ограничений

По каждому выбранному полю необходимо выбрать вид условия и указать наименование параметра. В качестве параметра допускается использование параметра сеанса. Разрешается указывать несколько условий. В этом случае в колонке Условие

табличного поля условий текст условия выводится в несколько строк.

В любой момент создания запроса текст запроса можно просмотреть, нажав кнопку Запрос

.

Групповое редактирование ограничений прав доступа и шаблонов

Режим группового редактирования ограничений прав доступа и шаблонов вызывается командой Все ограничения доступа контекстного меню ветки Роли . В открывшейся форме присутствуют две закладки: Ограничения доступа и Шаблоны ограничений.

Рис. 6 Все ограничения прав доступа и шаблоны

Рис. 6 Все ограничения прав доступа и шаблоны

На закладке Ограничения доступа

можно просматривать все введенные ограничения доступа в общем списке (по всем ролям, объектам, правам,комбинациям полей).

Существует возможность добавлять ограничение доступа сразу для нескольких ролей, объектов, прав и комбинаций ролей.

Можно фильтровать список по различным критериям.

Рис. 7. Отбор ограничений доступа

Рис. 7. Отбор ограничений доступа

Режим группового редактирования позволяет удалять выделенные в списке ограничения.

Существует возможность редактировать выделенные ограничения. При этом можно заменять состав полей и/или ограничение доступа.

Режим группового редактирования позволяет также копировать выделенные ограничения в другие роли.

На закладке Шаблоны ограничений можно видеть все шаблоны ограничения доступа, присутствующие в прикладном решении, при этом из собственно текста шаблона в таблице отображаются только первые 10 строк, которые завершаются символом “…”, если текст шаблона более 10 строк. В окне редактирования шаблона будет отображаться полный текст шаблона.

Рис 8. Все шаблоны ограничения доступа

Рис 8. Все шаблоны ограничения доступа

Существует возможность добавлять шаблон ограничения доступа сразу для нескольких ролей.

Ограничение доступа на уровне записей RLS

Когда требуется более тонкая настройка доступа, на помощь приходит механизм RLS - Record Level Security.

Конфигурации системы «1С:Предприятие» 8 изначально позиционировалась как программа для многофирменного учета, и один из первых возникающих вопросов – как бы сделать так, что бы пользователь видел только те данные, которые ему положено видеть, и никакие другие? Конечно, есть роли, с помощью которых можно разрешить или запретить то или иное действие над объектом конфигурации, есть интерфейсы, позволяющие минимизировать пункты меню. Но как быть в случае, когда к одному и тому же объекту конфигурации нужно организовать «интеллектуальный» доступ, скрывающий только определенный записи? Ярким примером служит справочник «Организации»: учет в базе ведется по нескольким фирмам, справочник физически один, документы по фирмам ведутся одни и те же. Понятно, что в этом случае в назначенных ролях пользователя нельзя просто убрать права на чтение и просмотр, нужна более детальная настройка - RLS.

Ограничения RLS можно задавать для следующих действий над объектами базы данных:

- Чтение – получение записей из таблицы базы данных;

- Добавление – добавление новых записей без изменения существующих;

- Изменение – изменение существующих записей;

- Удаление – удаление некоторых записей без внесения изменений в другие.

Ограничение доступа задаётся подмножеству, определяемому условием выборки, заданному с помощью языка запросов. Если результат выполнения запроса ИСТИНА, то доступ на определенное действие будет предоставлен, в противном случае доступ будет запрещен.

Пример запроса:

Код 1C v 8.х ##Если &ИспользоватьОграничениеПоОрганизации ИЛИ &ИспользоватьОграничениеПоФизическиеЛица ##Тогда

ТекущаяТаблица ИЗ #ТекущаяТаблица КАК ТекущаяТаблица

ЛЕВОЕ СОЕДИНЕНИЕ (ВЫБРАТЬ РАЗЛИЧНЫЕ

СоставГруппы.Ссылка КАК ГруппаПользователей

ИЗ

Справочник.ГруппыПользователей.ПользователиГруппы КАК СоставГруппы

ГДЕ

СоставГруппы.Пользователь = &ТекущийПользователь) КАК ГруппыПользователей

ПО (ИСТИНА)

ЛЕВОЕ СОЕДИНЕНИЕ Справочник.Организации КАК ОбособленныеПодразделения

ПО ОбособленныеПодразделения.ГоловнаяОрганизация = ТекущаяТаблица.#Параметр(1)

И НЕ ОбособленныеПодразделения.ГоловнаяОрганизация = ЗНАЧЕНИЕ(Справочник.Организации.ПустаяСсылка)

ИЛИ ОбособленныеПодразделения.Ссылка = ТекущаяТаблица.#Параметр(1)

ГДЕ (НЕ 1 В

(ВЫБРАТЬ ПЕРВЫЕ 1

1 КАК ПолеОтбора

ИЗ

РегистрСведений.НазначениеВидовОбъектовДоступа КАК НазначениеВидовОбъектовДоступа

ГДЕ

НазначениеВидовОбъектовДоступа.ГруппаПользователей = ГруппыПользователей.ГруппаПользователей

И ВЫБОР

##Если &ИспользоватьОграничениеПоОрганизации ##Тогда

КОГДА НазначениеВидовОбъектовДоступа.ВидОбъектаДоступа = ЗНАЧЕНИЕ(Перечисление.ВидыОбъектовДоступа.Организации)

ТОГДА ВЫБОР

КОГДА 1 В

(ВЫБРАТЬ ПЕРВЫЕ 1

1

ИЗ

(ВЫБРАТЬ

1 КАК ПолеОтбора

) КАК Оптмизация ВНУТРЕННЕЕ СОЕДИНЕНИЕ РегистрСведений.НастройкиПравДоступаПользователей КАК НастройкиПравДоступаПользователей

ПО

НастройкиПравДоступаПользователей.ОбъектДоступа = ОбособленныеПодразделения.Ссылка

И НастройкиПравДоступаПользователей.ВидОбъектаДоступа = ЗНАЧЕНИЕ(Перечисление.ВидыОбъектовДоступа.Организации)

ИЛИ НастройкиПравДоступаПользователей.Пользователь = ЗНАЧЕНИЕ(Справочник.ГруппыПользователей.ВсеПользователи)))

ТОГДА ИСТИНА

ИНАЧЕ ЛОЖЬ

КОНЕЦ

##КонецЕсли

##Если &ИспользоватьОграничениеПоФизическиеЛица ##Тогда

КОГДА НазначениеВидовОбъектовДоступа.ВидОбъектаДоступа = ЗНАЧЕНИЕ(Перечисление.ВидыОбъектовДоступа.ФизическиеЛица)

ТОГДА ВЫБОР

КОГДА 1 В

(ВЫБРАТЬ ПЕРВЫЕ 1

1

ИЗ

Справочник.ФизическиеЛица КАК ФизическиеЛица ВНУТРЕННЕЕ СОЕДИНЕНИЕ РегистрСведений.НастройкиПравДоступаПользователей КАК НастройкиПравДоступаПользователей

ПО

НастройкиПравДоступаПользователей.ОбъектДоступа = ФизическиеЛица.ГруппаДоступаФизическогоЛица

И НастройкиПравДоступаПользователей.ВидОбъектаДоступа = ЗНАЧЕНИЕ(Перечисление.ВидыОбъектовДоступа.ФизическиеЛица)

И НастройкиПравДоступаПользователей.ОбластьДанных = ЗНАЧЕНИЕ(Перечисление.ОбластиДанныхОбъектовДоступа.ФизическиеЛицаДанные)

И (НастройкиПравДоступаПользователей.Пользователь = НазначениеВидовОбъектовДоступа.ГруппаПользователей

ИЛИ НастройкиПравДоступаПользователей.Пользователь = ЗНАЧЕНИЕ(Справочник.ГруппыПользователей.ВсеПользователи))

ГДЕ

ФизическиеЛица.Ссылка = ТекущаяТаблица.#Параметр(2))

ТОГДА ИСТИНА

ИНАЧЕ ЛОЖЬ

КОНЕЦ

##КонецЕсли

ИНАЧЕ ИСТИНА

КОНЕЦ = ЛОЖЬ))

И НЕ ГруппыПользователей.ГруппаПользователей ЕСТЬ NULL

##КонецЕсли

В качестве переменных в запросах RLS используются специальные объекты конфигурации – параметры сеанса. Кроме привычных типов объектов, тип параметра может быть такжеNULL, УникальныйИдентификатор, ФиксированныйМассив, ВидДвиженияНакопления и др. Особо хочется отметить тип ХранилищеЗначений, позволяющий хранить разнородные данные в одном параметре (например, ОбщиеЗначения). Значения параметров сеанса обычно задается в процедуре ПриНачалеРаботыСистемы.

Так, при выводе списка номенклатуры можно отображать только некоторые группы справочника, при выборе контрагента в документ можно показывать не всех контрагентов, а только тех, к которым позволено работать пользователю, при формировании отчета скрывать данные по определенному подразделению. Вариантов применения RLS масса, нужды бизнеса иногда диктуют порой умопомрачительные требования, например разграничения доступа к проектам и спецификациям.

Заданные ограниченияRLS добавляются системой к каждому запросу, каждому действию с базой данных. Поэтому необходимо помнить, что злоупотребление механизмом RLS чревато снижением быстродействия системы.

В типовых конфигурациях возможность настройки прав доступа на уровне записей организована только для групп пользователей. Т.е. каждый пользователь системы включается в одну или несколько групп, для которых настраивается правило доступа к объекту или множеству элементов. Чем в большее количество групп входит пользователь, тем ниже будет производительность системы.

Платформа 1С в явном виде не предоставляет возможность отладки работы механизма RLS, но тем ни менее сделать это вполне реально. Для этого можно воспользоваться универсальной консолью отчетов (версия не ниже 2.6.9.2), на закладке «Данные» у которой есть функция «Выполнить от имени». Обработка создаст COM-соединение с помощью указанного имени пользователя и пароля, и выдаст результат выполнения запроса в консоль.

Используя имеющиеся в конфигурациях шаблоны ограничений, или создавая свой собственный запрос с помощью конструктора ограничений доступа к данным, можно настроить работу базы данных до мельчайших деталей, расписав кому что видно, доступно и дозволено. Единственным минусом является снижение производительности базы данных, но, как говорится, всё хорошее должно быть в меру.

Возможно, вас также заинтересует

9

Установили новый терминальный сервер, на нем подняли 1С, терминальные пользователе неописуемо довольны, все просто летает:) И вот же надо было такому случиться, главному бухгалтеру не понравилось работать через...

2

Пользователь с правами Администратор ККМ проводит Закрытие кассовой смены (Z).

Выходит сообщение: " Не удалось удалить чеки ККМ!"

ФР печатает Z -отчет, но Отчет о рознчничных продажах не формируется.

Необходимо дать...

1

При подключении из одной базы к другой через COM внезапно стала появляться следующая ошибка: «V82.COMConnector.1: Не найдена лицензия COM-соединением», хотя никаких изменений на серверах не делалось. Релиз платформы был 8.2.13....

0

Для того чтобы записать файлы в ZIP-архив необходимо выполнить несколько простых действий:

* Создать архив с необходимыми параметрами, в который будут помещаться файлы.

* Поместить в архив необходимые файлы.

* Записать...

0

Для того чтобы прочитать файлы из ZIP-архива необходимо выполнить несколько простых действий:

- Открыть необходимый архив

- Распаковать файлы

Создание объекта ЧтениеZIPФайла можно осуществить двумя путями - создать...

4

Нужно создать ярлыки(в любой папке щелкните правой клавишей мыши - Создать - Ярлык) с командами:

Отключение или Завершение работы пользователей:

Для Файлового варианта:

" C:

Платформа 1С:Предприятие 8 имеет встреный механизм ограничения доступа к данным на уровне записей. Общие сведения о нем Вы можете прочитать здесь . Если кратко, то RLS позволят ограничить доступ к данным по некоторым условиям на значения полей. Например, можно ограничить доступ пользователей к документам в зависимости от значения реквизита "Организация". Некоторые пользователи будут работать с документами по организации "Управляющая компания", а остальные с организацией "Молочный завод". Как пример.

Подготовка

Пример реализуем в демонстрационной конфигурации УПП 1.3. Создадим пользователя "Кладовщик" и добавим ему одноименную роль "Кладовщик".

Теперь приступим непосредственно к настройке прав доступа на уровне записей. Переключимся на интерфейс "Администрирование пользователе". В главном меню выберем "Доступ на уровне записей -> Параметры". Здесь отметим галкой "Ограничить доступ на уровне записей по видам объектов", а в списке объектов выберем "Организации".

Тем самым мы включили использование RLS. Теперь нужно его настроить.

Разграничение доступа на уровне записей настраивается не отдельно для каждого пользователя или профилей полномочий. RLS настраивается для групп пользователей. Добавим новую группу пользователей, назовем ее "Кладовщики"

Состав группы справа на форме показывает список пользователей, относящихся к этой группе. Добавим в состав созданного нами ранее пользователя. Слева таблица ограничений доступа. В настройка RLS мы выбрали, что доступ будет разграничиваться только по организациям, поэтому мы видим только один вид объекта доступа. Нажмем на кнопку "Настройка доступа". Откроется обработка настройки прав доступа для текущей группы.

В список объектов доступа для группы добавим организацию "ИЧП "Предприниматель"". Вид наследования прав оставим без изменений. Право на объект доступа установим для чтения и записи. Нажмем "ОК", настройки готовы. Мы только что настроили RLS на уровне организаций.

Что видит пользователь

Запустим программу под созданным ранее пользователем и откроем справочник "Организации". Вот так будет выглядеть список для нашего пользователя и для пользователя с полными правами:

Как мы видим, пользователь кладовщик видит только одну организацию, для которой мы открыли доступ на чтение. Тоже относится и к документам, например, поступления товаров и услуг.

Таким образом, пользователь не только не увидит организации, доступ на которые не установлен для него, но и не сможет прочитать/записать документы и другие объекты в информационной базе, на которые установлены права в роля на реквизит "Организация".

Мы рассмотрели простейший пример настройки RLS. В следующей статье поговорим о реализации механизма RLS в конфигурации "Управление производственным предприятием" версии 1.3.

В системе 1С Предприятие 8, сегодня мы продолжим изучение механизма прав и углубимся далее — в механизм RLS (ограничение прав на уровне записей).

Ниже мы рассмотрим достоинства и недостатки данного метода и рассмотрим настройку RLS в 1С Предприятии 8.3 на примере.

1С RLS (Record Level Security) или ограничение прав на уровне записи — это прав пользователей в системе 1С, которая позволяет разделить права для пользователей в разрезе динамически меняющихся данных.

Самый распространенный вид настройки 1C RLS — ограничение видимости пользователя в разрезе организаций или клиентов (пользователь видит лишь «свои» данные).

Основное преимущество — наличие механизма вообще, механизм достаточно сложный и интересный. Позволяет очень тонко разграничить права пользователей — пользователи могут даже не догадываться о существовании в системе других данных.

Недостатки 1С 8 RLS

Среди недостатков можно отметить заметное падение производительности системы. Это вызвано тем, что платформа при построении запроса в базе данных осложняет любой запрос разработчика дополнительными условиями.

Также среди недостатков — сложность настройки этого функционала и сложность отладки. 1C выпустило очень мало материалов по настройке и работе этого функционала. Достаточно трудно найти специалиста, который грамотно настроил бы механизм.

Настройка ограничения прав на уровне записей 1С RLS

Ограничение прав на уровне записи (RLS) применяется для ограничения следующих типов прав:

- Чтение

- Добавление

- Изменение

- Удаление

Получите 267 видеоуроков по 1С бесплатно:

Внешне настройка RLS (прав на уровне записей) похожа на составление простого . Пример шаблона для ограничения доступа видимости документов по клиенту из шапки документа:

##Если &ИспользоватьОграниченияПравДоступаНаУровнеЗаписей ##Тогда

ТекущаяТаблица ИЗ #ТекущаяТаблица КАК ТекущаяТаблица

ЛЕВОЕ СОЕДИНЕНИЕ (ВЫБРАТЬ РАЗЛИЧНЫЕ

СоставГруппы.Ссылка КАК ГруппаПользователей

ИЗ

Справочник.ГруппыПользователей.ПользователиГруппы КАК СоставГруппы

ГДЕ

СоставГруппы.Пользователь = &ТекущийПользователь) КАК ГруппыПользователей

ПО (&ИспользоватьОграниченияПравДоступаНаУровнеЗаписей)

ГДЕ (&ИспользоватьОграниченияПравДоступаНаУровнеЗаписей = ЛОЖЬ

ИЛИ (НЕ 1 В

(ВЫБРАТЬ ПЕРВЫЕ 1

1 КАК ПолеОтбора

ИЗ

РегистрСведений.НазначениеВидовОбъектовДоступа КАК НазначениеВидовОбъектовДоступа

ГДЕ

НазначениеВидовОбъектовДоступа.ГруппаПользователей = ГруппыПользователей.ГруппаПользователей

И ВЫБОР

КОГДА НазначениеВидовОбъектовДоступа.ВидОбъектаДоступа = ЗНАЧЕНИЕ(Перечисление.ВидыОбъектовДоступа.Контрагенты)

И ТекущаяТаблица.#Параметр(1) ССЫЛКА Справочник.Контрагенты

И НЕ ТекущаяТаблица.#Параметр(1) = ЗНАЧЕНИЕ(Справочник.Контрагенты.ПустаяСсылка)

ТОГДА ВЫБОР

КОГДА 1 В

(ВЫБРАТЬ ПЕРВЫЕ 1

1

ИЗ

Справочник.Контрагенты КАК Контрагенты ВНУТРЕННЕЕ СОЕДИНЕНИЕ РегистрСведений.НастройкиПравДоступаПользователей КАК НастройкиПравДоступаПользователей

ПО

НастройкиПравДоступаПользователей.ОбъектДоступа = Контрагенты.ГруппаДоступаККонтрагенту

И НастройкиПравДоступаПользователей.ВидОбъектаДоступа = ЗНАЧЕНИЕ(Перечисление.ВидыОбъектовДоступа.Контрагенты)

И (НастройкиПравДоступаПользователей.Пользователь = НазначениеВидовОбъектовДоступа.ГруппаПользователей

ИЛИ НастройкиПравДоступаПользователей.Пользователь = ЗНАЧЕНИЕ(Справочник.ГруппыПользователей.ВсеПользователи))

И НастройкиПравДоступаПользователей.Запись = ИСТИНА

ГДЕ

Контрагенты.Ссылка = ТекущаяТаблица.#Параметр(1))

ТОГДА ИСТИНА

ИНАЧЕ ЛОЖЬ

КОНЕЦ

ИНАЧЕ ИСТИНА

КОНЕЦ = ЛОЖЬ))

И НЕ ГруппыПользователей.ГруппаПользователей ЕСТЬ NULL)

##КонецЕсли

По сути, этот запрос каждый раз добавляется при запросе к таблице «#ТекущаяТаблица». Из чего можно представить, какую дополнительную нагрузку несет в себе механизм ограничения на уровне записи.

Как Вы видите, в запросе есть специальные параметры, например » &ИспользоватьОграниченияПравДоступаНаУровнеЗаписей». Это параметры в РЛС подбираются из объектов метаданных — « «. Как правило, они задаются при старте сессии пользователя.

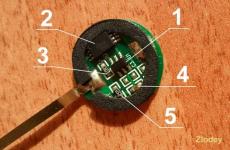

Конструктор ограничения доступа к данным

Для удобства разработчика в 1С 8.3 есть специальная утилита для помощи в настройки РЛС — Конструктор ограничения доступа к данным. Он вызывается из поля «Ограничение доступа». Выглядит следующим образом: