Каналы утечек конфиденциальной информации. Утечка конфиденциальной информации Утечка конфиденциальной информации представляет собой

В конце июня американский исследовательский центр ITRC (Identity Theft Resource Center) опубликовал сведения об утечках информации за первую половину нынешнего года. По данным ITRC, за этот период на территории США случились 336 публичных утечек информации, а общее количество пострадавших достигло отметки 17 млн человек.

Частота, с которой происходят утечки информации, растет невероятно быстро: только за последние три годаона увеличилась практически в четыре раза (рис. 1). С каждым годом утечки информации становятся все более значимой проблемой безопасности, а борьба с ними - idee fixe специалистов в этой области. Однако, чтобы эффективно справляться с утечками, необходимо прежде всего знать, каким образом они происходят и какие инструменты существуют для борьбы с ними.

Рис. 1. Количество публичных утечек информации,

зафиксированных на территории США

(источник: ITRC, Perimetrix, 2008)

В качестве исходных данных для изучения проблемы был выбран отчет компании Perimetrix, опубликованный по итогам I квартала нынешнего года. В рамках подготовки отчета специалисты Perimetrix собрали и проанализировали информацию о сотне различных инцидентов, которые произошли в разных уголках земного шара. Полученной статистике вполне можно доверять, поскольку все рассмотренные инциденты имели место в реальных организациях.

На рис. 2 представлено распределение утечек по основным типам их причин. Легко заметить, что на четыре основных типа утечек пришлось подавляющее большинство (84%) инцидентов, причем почти половина этой доли (40%) приходится на самую популярную угрозу - кражу носителя. В этой статье мы постараемся рассмотреть специфику каждой из обозначенных угроз, а также дать рекомендации по снижению их опасности.

Рис. 2. Распределение утечек по основным типам угроз

(источник: Perimetrix, 2008)

Кража носителя (40%)

Кража носителя наиболее распространенный тип инцидентов, которые происходят в результате кражи или потери различных цифровых носителей конфиденциальной информации. Большинство таких утечек случается из-за кражи ноутбуков, однако возможны и другие варианты (рис. 3). «В нашей практике встречались инциденты, причиной которых являлась кража флэшек, резервных магнитных лент, жестких дисков и даже устаревших дискет», - рассказывает директор по развитию компании Perimetrix Алексей Доля.

Рис. 3. Часто пропадающие носители информации

(источник: Perimetrix, 2008)

С точки зрения безопасности не важно, какой именно носитель похищен. Конечно, прочитать данные с ленты сложнее, чем вставить флэшку в USB-порт, однако злоумышленник, скорее всего, сможет решить эту проблему - было бы желание. Ущерб от утечки мало зависит от типа используемого носителя, однако защищать требуется каждый из них.

Сегодня существует несколько способов минимизировать риски подобных утечек. Самый элементарный из них - ограничение использования мобильных носителей - неэффективен с точки зрения бизнеса. К тому же он не позволяет избежать утечек, связанных с кражами офисного оборудования.

Второй способ предполагает контроль движения конфиденциальной информации и тоже не защищает от «офисных» утечек. Полноценную защиту дает лишь обязательное шифрование всех секретных сведений, причем не только на мобильных носителях, но и в местах стационарного хранения. Отдельно подчеркнем, что все остальные способы защиты (например, разнообразные пароли и биометрия) без шифрования малоэффективны.

По данным Perimetrix, большинство носителей пропадают из офисных помещений, а не из домов тех или иных сотрудников (рис. 4). Таким образом, организациям имеет смысл усилить физическую безопасность офисов, не забывая при этом о шифровании информации.

Рис. 4. Место пропажи оборудования

(источник: Perimetrix, 2008)

Обилие утечек из офисов еще раз показывает, что шифровать надо не только ноутбуки и прочие мобильные устройства, но и другие стационарные носители конфиденциальной информации. Конечно, незаметно украсть лэптоп значительно проще, чем вынести какой-нибудь сервер, однако такой риск тоже вероятен.

Почти треть (29%) зарегистрированных инцидентов связана с утечками на транспорте: кражами из грузовиков, угоном автомобилей с ноутбуками и другими подобными случаями. Эксперты Perimetrix отмечают, что «транспортные» утечки специфичны - в большинстве случаев услуги по перевозке накопителей осуществляют сторонние организации, которые крайне трудно проконтролировать. Впрочем, то же самое шифрование позволяет минимизировать риски и «транспортных» утечек.

Хакерская атака (15%)

В эту обширную группу инцидентов попадают все утечки, которые произошли вследствие внешнего вторжения. Для вторжения может использоваться любая технология атаки, будь то установка вредоносного ПО, взлом уязвимостей, SQL-инъекции и т.д. Главное отличие хакерской атаки от всех остальных типов - она происходит с участием внешних лиц, которые предпринимают какие-то активные действия. Отметим, что доступ к конфиденциальным сведениям совсем не обязательно является основной целью атаки. Но если он был каким-то образом получен - значит утечка произошла.

Наверное, полностью защититься от хакерской угрозы сегодня не может ни одна организация. Мы рассматриваем данный термин в самом широком смысле, а значит, единого средства защиты не существует в принципе.

В целом доля «внешних», или «хакерских», утечек оказалась меньше, чем ожидалось изначально. Большинство компаний, разрабатывающих решения по безопасности, постоянно говорят о том, что хакеры становятся все более профессиональными и стремятся получить доступ к информации, а не отформатировать жесткий диск пользователя. По мнению аналитиков Perimetrix, эта угроза несколько преувеличена, хотя она, безусловно, имеет место быть. Возможно, не слишком высокая доля хакерских вторжений отчасти объясняется еще и тем, что сами вторжения стали незаметнее.

Справедливости ради отметим, что наиболее масштабные инциденты (например, знаменитая утечка TJX) зачастую происходят именно вследствие внешних вторжений. Однако утечки миллионного масштаба происходят редко и делать какие-либо выводы из единичных случаев неверно.

Инсайд (15%)

К данной категории относятся инциденты, причиной которых стали действия сотрудников, имевших легальный доступ к конфиденциальной информации. Все зарегистрированные инсайдерские инциденты разделились на две примерно равные части:

- сотрудник не имел доступа к сведениям, однако сумел обойти системы безопасности;

- инсайдер имел доступ к информации и вынес ее за пределы организации.

Отличным примером инсайдера первого типа является бывший сотрудник Societe Generale Жером Кервьель, имя которого не сходит с заголовков газет вот уже несколько месяцев подряд. Напомним, что 31-летний трейдер разорил банк на 5 млрд евро, торгуя фьючерсами на европейские фондовые индексы. Даже далекому от банковской сферы человеку очевидно, что у рядового трейдера не могло быть прав на открытие биржевых позиций объемом в 50 млрд евро, однако Кервьель умудрился это сделать.

Вскоре после освобождения из тюрьмы

Жером Кервьель устроился на работу

в компанию LCA, которая специализируется

на… информационной безопасности

39-летний Дуайт МакФерсон

работал агентом пресвитерианского

госпиталя в Бруклине (Нью-Йорк).

Инсайдер занимался торговлей персональной

информацией с 2006 года, и на его компьютере

было найдено 50 тыс. секретных записей.

За один номер социального страхования

МакФерсон просил всего 75 центов

Впрочем, наибольшую опасность несут инсайдеры второго типа, имеющие легальный доступ к конфиденциальным сведениям. Несмотря на отсутствие точных данных, аналитики Perimetrix убеждены, что большая часть инцидентов такого рода остается за пределами общественного внимания. Более того, о таких инсайдерах часто не знают даже их собственные работодатели.

Веб-утечка (14%)

В данную категорию попадают все утечки, связанные с публикацией конфиденциальных сведений в общедоступных местах. В большинстве случаев таким местом является Глобальная сеть (отсюда название - веб-утечка), однако встречаются и аналогичные утечки в интранете. Бывают и весьма экзотические вариации на ту же тему - например ошибочная рассылка паролей для доступа партнерам.

Подавляющее большинство веб-утечек происходит из-за ошибок или неосведомленности персонала. С неосведомленностью можно бороться путем обучения, однако полностью избежать ошибок не может никто. Задача абсолютной защиты от веб-утечек весьма сложна - она предполагает классификацию всех секретных сведений и контроль их размещения на веб-серверах либо хостах корпоративной сети и требует внедрения специальных систем защиты.

Независимо от конкретного типа веб-утечки ее ключевой характеристикой остается длительность публикации приватных данных в Глобальной или корпоративной сети. Очевидно, что чем дольше хранятся эти данные, тем выше риск их компрометации. На рис. 5 приведено распределение зафиксированных веб-утечек в зависимости от их длительности.

Рис. 5. Длительность веб-утечек

(источник: Perimetrix, 2008)

Результаты анализа показали, что только четверть (23%) веб-утечек обнаруживается в течение месяца или быстрее. А более половины (58%) инцидентов длится более года. С учетом развития поисковых технологий такие результаты вызывают весьма серьезные опасения, поскольку для компрометации сведений в Интернете достаточно нескольких часов.

Огромное количество утечек, которые длятся длительное время, означает, что большинство компаний не проводят регулярный мониторинг информации, хранящейся на их веб-ресурсах. Действительно, если бы подобный мониторинг проводился хотя бы раз в год, утечки обнаруживались бы быстрее. Как правило, веб-утечки всплывают абсолютно случайно, благодаря внимательности рядовых посетителей сайта, сумевших обнаружить приватную информацию.

Типичный случай веб-утечки Рассмотрим веб-утечку, которая произошла в штате Оклахома, а именно - на сайте местного управления исправительных учреждений. Чтобы получить доступ к конфиденциальной информации, посетителю сайта требовалось всего чуть-чуть изменить ссылку, которая представляла собой стандартный SQL-запрос SELECT. http://docapp8.doc.state.ok.us/pls/portal30/url/page/sor_roster?sqlString=select distinct o.offender_id,doc_number,o.social_security_number....... http://docapp8.doc.state.ok.us/pls/portal30/url/page/sor_roster?sqlString=select distinct o.offender_id,o.social_security_number doc_number...... Таким образом, для получения доступа к информации требовалось поменять всего два поля запроса, одно из которых имело говорящее название o.social_security_number. Отметим, что из комментариев в теле HTML-страницы следует, что данные пролежали в открытом доступе в течение как минимум трех лет. Утечка обнаружилась абсолютно случайно - ее заметил журналист издания The Dailly WTF Алекс Пападимулис (Alex Papadimoulis), который впоследствии написал материал о данном инциденте. |

Бумажная утечка (9%)

Данная категория сумела набрать существенную долю в общем объеме инцидентов. По определению бумажной утечкой является любая утечка, которая произошла в результате печати конфиденциальных сведений на бумажных носителях.

В отличие от всех остальных инцидентов, «бумажные» имеют менее значительные последствия по крайне банальной причине - бумага теоретически не может вместить в себя много конфиденциальной информации. Аналитический центр Perimetrix не зафиксировал ни одной бумажной утечки, в результате которой пострадало бы более 10 тыс. человек. Вместе с тем контролировать подобные инциденты все-таки необходимо, поскольку даже небольшая утечка может иметь серьезные материальные последствия.

Основной способ борьбы с бумажными инцидентами заключается в контроле печатающейся информации - практика показывает, что в большинстве случаев достаточно хранить конфиденциальные сведения в электронном виде. Если же печать необходима - требуется обеспечить безопасность документов во время перевозки или пересылки. Большинство зафиксированных инцидентов произошли именно таким образом: конфиденциальные бумаги попросту терялись в пути.

Первый квартал 2008 года вскрыл еще одну интересную проблему, касающуюся именно бумажных утечек. Ее причиной стал, как ни странно, ипотечный кризис в США, который поставил на грань разорения тысячи различных организаций. Оказалось, что компании-банкроты часто выбрасывают в мусор бумаги, которые в более благополучные времена требовались для ведения бизнеса. Аналитический центр Perimetrix зафиксировал сразу три инцидента такого рода.

Главная трудность здесь заключается в том, что за утечку никто не отвечает, поскольку допустившая ее компания обанкротилась и прекратила свою деятельность. Как бороться с подобной угрозой, до сих пор не слишком понятно.

Другое (7%)

Оставшиеся 7% утечек имели самые разнообразные и зачастую весьма экзотические причины. В качестве примера можно привести утечку в банке HSBC, которая произошла из-за того, что одно из отделений забыло закрыться на выходные. В данную категорию попадают инциденты, точную причину которых установить не удалось, а также утечки, о которых стало известно постфактум, после использования персональных сведений в незаконных целях.

Заключение: такие разные утечки

Утечки бывают очень разными. В данной статье они разделены на пять основных групп в зависимости от причины возникновения. Однако в рамках одной причины может существовать множество различных аспектов. Защититься от всех угроз разом, скорее всего, не получится - эта задача требует непрерывных инвестиций в информационную безопасность и огромного желания со стороны руководства.

Второй концептуальной сложностью защиты является отсутствие единых комплексных систем, которые смогли бы обеспечить защиту для всех возможных вариантов утечки. Большинство решений, которые принадлежат к современному классу DLP, способны обеспечить лишь защиту от инсайда и некоторых типов веб-утечек, причем с довольно низкой вероятностью. Как следствие, заказчикам приходится приобретать дополнительные продукты для шифрования, что весьма неудобно, невыгодно и, прямо скажем, неестественно.

Источники конфиденциальной информации (каналы утечки информации), угрозы безопасности конфиденциальной информации, источники угроз, цели и способы реализации угроз

Конфиденциальная информация, циркулирующая на предприятии, играет важную роль в его функционировании. Под конфиденциальной информацией понимают документированную информацию, доступ к которой ограничен законодательством Российской Федерации. Соответственно, эти данные могут стать объектом интереса злоумышленников. Поэтому необходимо создавать условия, при которых возможность утечки конфиденциальной информации будет минимизирована.

Утечка - это бесконтрольный выход конфиденциальной информации за пределы организации или круга лиц, которым она была доверена. Утечка информации может осуществляться по различным каналам. Каналом утечки информации называют канал коммуникации, позволяющий процессу передавать информацию путем, нарушающим безопасность системы. Утечка информации может происходить в трех формах:

- разглашение информации;

- утечка по техническим каналам;

- несанкционированный доступ к информации.

Все каналы проникновения в систему и каналы утечки информации подразделяют на прямые и косвенные. Под косвенными каналами понимают такие каналы, использование которых не требует проникновения в помещения, где расположены компоненты системы (например, утеря носителей информации, дистанционное прослушивание, перехват ПЭМИ). Для использования прямых каналов необходимо проникновение (это могут быть действия инсайдеров, несанкционированное копирование и т.д.).

Утечка конфиденциальной информации может произойти при наличии интереса к ней у организации-конкурента, а также при наличии условий, позволяющих злоумышленнику овладеть информацией.

Возникновение таких условий возможно как при случайном стечении обстоятельств, так и при умышленных действиях противника. Основными источниками конфиденциальной информации являются:

- персонал предприятия, допущенный к конфиденциальной информации;

- материальные носители конфиденциальной информации (документы, изделия);

- технические средства, осуществляющие хранение и обработку конфиденциальной информации;

- средства коммуникации, используемые в целях передачи конфиденциальной информации;

- передаваемые по каналам связи сообщения, содержащие конфиденциальную информацию.

Следовательно, конфиденциальная информация может стать доступна третьим лицам в результате:

- утери или неправильного уничтожения документа на каком-либо носителе, пакета с документами, конфиденциальных записей;

- невыполнения работником требований по защите конфиденциальной информации;

- излишней разговорчивости персонала в местах общего пользования;

- работ с конфиденциальной информацией в присутствии посторонних лиц;

- несанкционированной передачи конфиденциальной информации другому работнику;

- отсутствия грифов секретности на документах, нанесения маркировки на носителях.

В условиях жесткой конкуренции большое внимание организа- ций-конкурентов, конечно же, привлекает конфиденциальная информация. Ведь чем больше информации доступно, тем больше шансов найти уязвимости соперника. Поэтому каналы передачи и обмена конфиденциальной информации в процессе их функционирования могут быть подвергнуты атакам со стороны злоумышленников, что, в свою очередь, может привести к возникновению каналов утечки конфиденциальной информации.

В настоящее время активно используется сеть Интернет. Безусловно, Интернет предоставляет большие возможности и удобства, но он становится еще одной причиной возникновения утечки конфиденциальной информации. В большинстве случаев утечка происходит при неосторожном обращении с конфиденциальной информацией при ее передаче или публикации на сайтах. Большая часть инцидентов приходится на электронную почту. Следующим по опасности каналом утечки конфиденциальной информации являются системы общения (в основном IM-клиенты и Skype). Также сейчас особую популярность приобрели социальные сети, в которых стало возможно не только обмениваться сообщениями, но и публиковать файлы, которые после этого могут стать достоянием большого количества пользователей. И конечно, интернет-канал может быть подвергнут хакерской атаке, что также представляет большую опасность.

Существуют специальные технические средства, которые позволяют получить информацию без непосредственного контакта с персоналом, документами, базами данных. При их использовании возникают технические каналы утечки информации. Под техническим каналом утечки информации принято понимать физический путь от источника конфиденциальной информации к злоумышленнику, посредством которого последний может получить доступ к охраняемым сведениям. Для образования технического канала утечки информации необходимы определенные пространственные, энергетические и временные условия, а также наличие на стороне злоумышленника соответствующей аппаратуры приема, обработки и фиксации информации. Основными техническими каналами утечки информации являются электромагнитный, электрический, акустический, визуально-оптический и др. Такие каналы прогнозируемы и прерываются стандартными средствами противодействия.

К основным угрозам конфиденциальной информации относятся разглашение, утечка, несанкционированный доступ. Под угрозой безопасности конфиденциальной информации понимают совокупность условий и факторов, создающих потенциальную или реально существующую опасность, связанную с утечкой информации и (или) несанкционированными и (или) непреднамеренными воздействиями на нее.

Результатом противоправных действий может стать нарушение конфиденциальности, достоверности, полноты информации, что, в свою очередь, может нанести материальный ущерб организации.

Все угрозы конфиденциальной информации по отношению к объекту можно разделить на внутренние и внешние. Внутренними нарушителями могут стать администрация, сотрудники предприятия, имеющие доступ к информационной системе, персонал, обслуживающий здание. Источниками внешних угроз являются клиенты, посетители, представители конкурентных организаций, лица, нарушившие пропускной режим предприятия, а также любые лица, находящиеся за пределами контролируемой территории.

Статистика показывает, что большинство угроз совершается собственными сотрудниками организации, в то время как доля внешних угроз сравнительно мала (рис. 3.26).

Рис. 3.26. Статистика угроз информационной безопасности

Самыми частыми и опасными по размерам ущерба являются непреднамеренные ошибки пользователей информационных систем. Особую опасность представляют «обиженные сотрудники», действия которых связаны с желанием нанести вред организации. Таковыми могут оказаться как нынешние, так и бывшие сотрудники. Поэтому необходимо следить за тем, чтобы при увольнении сотрудника его доступ к информационным ресурсам прекратился.

Стихийные источники угроз весьма разнообразны и непредсказуемы. Возникновение подобных источников сложно предусмотреть и им тяжело противодействовать. К ним относятся пожары, землетрясения, ураганы, наводнения и другие природные катаклизмы. Наступление таких событий может привести к нарушению функционирования предприятия и, соответственно, к нарушению обеспечения безопасности информации в организации.

Для защиты информации, хранимой в компьютере, необходимо использовать программные и аппаратные средства защиты. Рекомендуется использовать такие типы программных средств защиты персонального компьютера:

- средства, обеспечивающие защиту от несанкционированного доступа в компьютер;

- средства защиты диска от несанкционированных записей и чтения;

- средства контроля за обращениями к диску;

- средства удаления остатков секретной информации.

Основными мерами по предотвращению НСД к ПК являются

физическая защита ПК и носителей информации, аутентификация пользователей, разграничение доступа к защищаемой информации, криптографическая защита, регистрация обращений к защищаемой информации. Так как существует вероятность заражения компьютера вирусами, не стоит забывать оснастить каждый ПК специальными противовирусными программами.

При обработке конфиденциальной информации в информационных системах предприятий возникает вероятность ее утечки. Утечка конфиденциальной информации может нанести серьезный материальный ущерб. Поэтому необходимо принимать меры по ее предотвращению. Для этого следует проанализировать все возможные источники и угрозы и в соответствии с этим принимать решение о комплексном применении средств защиты информации.

Array ( => Y => Y => Y => Y => presscenter => 23 => Array () => Array ( => Otype => linked_products => linked_service => linked_solutions) => /press-center/article/#ELEMENT_ID#/ => - => - => - => => 1 => N => 1 => 1 => d.m.Y => A => 3600 => Y => => Array ( => 1) => => 1 => Страница => => => 1 => 1 => 4761 => => /press-center/article/ => N => => => => => => /press-center/article/ => ACTIVE_FROM => DESC => ID => DESC [~DISPLAY_DATE] => Y [~DISPLAY_NAME] => Y [~DISPLAY_PICTURE] => Y [~DISPLAY_PREVIEW_TEXT] => Y [~IBLOCK_TYPE] => presscenter [~IBLOCK_ID] => 23 [~FIELD_CODE] => Array ( => =>) [~PROPERTY_CODE] => Array ( => Otype => linked_products => linked_service => linked_solutions) [~DETAIL_URL] => /press-center/article/#ELEMENT_ID#/ [~META_KEYWORDS] => - [~META_DESCRIPTION] => - [~BROWSER_TITLE] => - [~DISPLAY_PANEL] => [~SET_TITLE] => Y [~SET_STATUS_404] => N [~INCLUDE_IBLOCK_INTO_CHAIN] => Y [~ADD_SECTIONS_CHAIN] => Y [~ACTIVE_DATE_FORMAT] => d.m.Y [~CACHE_TYPE] => A [~CACHE_TIME] => 3600 [~CACHE_GROUPS] => Y [~USE_PERMISSIONS] => N [~GROUP_PERMISSIONS] => [~DISPLAY_TOP_PAGER] => N [~DISPLAY_BOTTOM_PAGER] => Y [~PAGER_TITLE] => Страница [~PAGER_SHOW_ALWAYS] => N [~PAGER_TEMPLATE] => [~PAGER_SHOW_ALL] => Y [~CHECK_DATES] => Y [~ELEMENT_ID] => 4761 [~ELEMENT_CODE] => [~IBLOCK_URL] => /press-center/article/ [~USE_SHARE] => N [~SHARE_HIDE] => [~SHARE_TEMPLATE] => [~SHARE_HANDLERS] => [~SHARE_SHORTEN_URL_LOGIN] => [~SHARE_SHORTEN_URL_KEY] => [~SEF_FOLDER] => /press-center/article/ [~SORT_BY1] => ACTIVE_FROM [~SORT_ORDER1] => DESC [~SORT_BY2] => ID [~SORT_ORDER2] => DESC =>)

Современные технологии защиты от утечки конфиденциальной информации

На сегодняшний день автоматизированные системы (АС) являются основой обеспечения практически любых бизнес-процессов, как в коммерческих, так и в государственных организациях. Вместе с тем повсеместное использование АС для хранения, обработки и передачи информации приводит к обострению проблем, связанных с их защитой. Подтверждением этому служит тот факт, что за последние несколько лет, как в России, так и в ведущих зарубежных странах имеет место тенденция увеличения числа информационных атак, приводящих к значительным финансовым и материальным потерям. Так, по данным Министерства Внутренних Дел РФ количество компьютерных преступлений, связанных с несанкционированным доступом к конфиденциальной информации увеличилось с шестиста в 2000-м году до семи тысяч в 2003-м .

При этом, как отмечают многие исследовательские центры, более 80% всех инцидентов, связанных с нарушением информационной безопасности вызваны внутренними угрозами, источниками которых являются легальные пользователи системы. Считается, что одной из наиболее опасных угроз является утечка хранящейся и обрабатываемой внутри АС конфиденциальной информации. Как правило, источниками таких угроз являются недобросовестные или ущемлённые в том или ином аспекте сотрудники компаний, которые своими действиями стремятся нанести организации финансовый или материальный ущерб. Всё это заставляет более пристально рассмотреть как возможные каналы утечки конфиденциальной информации, так и дать возможность читателю ознакомиться со спектром технических решений, позволяющих предотвратить утечку данных.

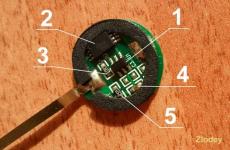

Модель нарушителя, которая используется в этой статье, предполагает, что в качестве потенциальных злоумышленников могут выступать сотрудники компании, которые для выполнения своих функциональных обязанностей имеют легальный доступ к конфиденциальной информации. Целью такого рода нарушителей является передача информации за пределы АС с целью её последующего несанкционированного использования – продажи, опубликования её в открытом доступе и т.д. В этом случае можно выделить следующие возможные каналы утечки конфиденциальной информации (рис. 1):

несанкционированное копирование конфиденциальной информации на внешние носители и вынос её за пределы контролируемой территории предприятия. Примерами таких носителей являются флоппи-диски, компакт-диски CD-ROM, Flash-диски и др.;

вывод на печать конфиденциальной информации и вынос распечатанных документов за пределы контролируемой территории. Необходимо отметить, что в данном случае могут использоваться как локальные принтеры, которые непосредственно подключены к компьютеру злоумышленника, так и удалённые, взаимодействие с которыми осуществляется по сети;

несанкционированная передача конфиденциальной информации по сети на внешние серверы, расположенные вне контролируемой территории предприятия. Так, например, злоумышленник может передать конфиденциальную информацию на внешние почтовые или файловые серверы сети Интернет, а затем загрузить её оттуда, находясь в дома или в любом другом месте. Для передачи информации нарушитель может использовать протоколы SMTP, HTTP, FTP или любой другой протокол в зависимости от настроек фильтрации исходящих пакетов данных, применяемых в АС. При этом с целью маскирования своих действий нарушитель может предварительно зашифровать отправляемую информацию или передать её под видом стандартных графических или видео-файлов при помощи методов стеганографии ;

хищение носителей, содержащих конфиденциальную информацию – жёстких дисков, магнитных лент, компакт-дисков CD-ROM и др.

Рис. 1. Каналы утечки конфиденциальной информации

Считается, что в основе любой системы защиты от атак, связанных с утечкой конфиденциальной информации, должны лежать организационные меры обеспечения безопасности. В рамках этих мер на предприятии должны быть разработаны и внедрены организационно-распорядительные документы, определяющие список конфиденциальных информационных ресурсов, возможные угрозы, которые с ними связаны, а также перечень тех мероприятий, которые должны быть реализованы для противодействия указанным угрозам. Примерами таких организационных документов могут являться концепция и политика информационной безопасности, должностные инструкции сотрудников компании и др. В дополнении к организационным средствам защиты должны применяться и технические решения, предназначенные для блокирования перечисленных выше каналов утечки конфиденциальной информации. Ниже приводится описание различных способов защиты информации с учётом их преимуществ и недостатков.

Изолированная автоматизированная система для работы с конфиденциальной информацией

Сущность одного из первых способов, который начал применяться для защиты от утечки конфиденциальной информации, состоит в создании выделенной автономной АС, состоящей из средств вычислительной техники, необходимых для работы с конфиденциальной информацией (рис. 2). При этом такая АС полностью изолируется от любых внешних систем, что даёт возможность исключить возможную утечку информации по сети.

Рис. 2. Выделенная изолированная АС, предназначенная

для обработки конфиденциальной информации

АС этого типа оснащаются системами контроля доступа, а также системами видеонаблюдения. Доступ в помещения, в которых находится АС, осуществляется по специальным пропускам, при этом обычно производится личный досмотр сотрудников с целью контроля электронных и бумажных носителей информации. Для блокирования возможности утечки информации путём её копирования на внешние носители, из компьютеров АС, как правило, удаляются все устройства, при помощи которых можно записать информацию на такие носители. Кроме того, опечатываются все системные блоки и порты компьютеров для исключения возможности несанкционированного подключения новых устройств. При необходимости передать информацию за пределы выделенного помещения данная процедура проводится одним или несколькими сотрудниками по строго оговоренному регламенту при помощи соответствующего оборудования. В этом случае для работы с открытой информацией, а также для доступа к Интернет-ресурсам используется отдельная система, которая физически никак не связана с АС, обрабатывающей конфиденциальную информацию.

Как правило, описанный подход применяется в государственных структурах для защиты секретной информации. Он позволяет обеспечить защиту от всех вышеперечисленных каналов утечки конфиденциальной информации. Однако на практике во многих коммерческих организациях большинство сотрудников должно одновременно иметь доступ к конфиденциальной и открытой информации, а также работать с Интернет-ресурсами. В такой ситуации создание изолированной среды обработки конфиденциальной информации потребовало бы создание двух эквивалентных АС, одна из которых предназначалась только для обработки конфиденциальной информации, а другая – для работы с открытыми данными и ресурсами Интернет. Такой подход, как правило, невозможно реализовать из-за его очевидной избыточности и высокой стоимости.

Системы активного мониторинга рабочих станций пользователей

Системы активного мониторинга представляют собой специализированные программные комплексы, предназначенные для выявления несанкционированных действий пользователей, связанных, в частности, с попыткой передачи конфиденциальной информации за пределы контролируемой территории предприятия. Системы мониторинга состоят из следующих компонентов (рис. 3):

модули-датчики, устанавливаемые на рабочие станции пользователей и обеспечивающие сбор информации о событиях, регистрируемых на этих станциях;

модуль анализа данных, собранных датчиками, с целью выявления несанкционированных действий пользователей, связанных с утечкой конфиденциальной информации;

модуль реагирования на выявленные несанкционированные действия пользователей;

модуль хранения результатов работы системы;

модуль централизованного управления компонентами системы мониторинга.

Датчики систем мониторинга устанавливаются на те рабочие станции, на которых пользователи работают с конфиденциальной информацией. На основе настроек, заданных администратором безопасности, датчики системы позволяют контролировать доступ приложений пользователей к конфиденциальной информации, а также накладывать ограничения на те действия, которые пользователь может выполнить с этой информацией. Так, например, системы активного мониторинга позволяют запретить запись конфиденциальной информации на внешние носители, заблокировать передачу информации на внешние сетевые адреса, а также вывод данных на печать.

Рис. 3. Типовая архитектура систем активного мониторинга рабочих станций пользователей

Примерами коммерческих программных продуктов, которые могут быть отнесены к классу систем активного мониторинга, являются - система управления политикой безопасности «Урядник» (www.rnt.ru), система разграничения доступа «DeviceLock» (www.devicelock.ru) и система мониторинга «InfoWatch» (www.infowatch.ru).

Преимуществом использования систем мониторинга является возможность создания виртуальной изолированной среды обработки конфиденциальной информации без физического выделения отдельной АС для работы с данными ограниченного доступа. Кроме того, системы этого типа позволяют программно ограничить вывод информации на внешние носители, что избавляет от необходимости физического удаления из компьютеров устройств записи информации, а также опечатывания портов и системных блоков. Однако, применение систем активного мониторинга влечёт за собой установку дополнительного ПО на каждую рабочую станцию, что потенциально может привести к увеличению сложности администрирования АС, а также к возможным конфликтам в работе программ системы.

Выделенный сегмент терминального доступа к конфиденциальной информации

Ещё один способ защиты от утечки конфиденциальной информации заключается в организации доступа к конфиденциальной информации АС через промежуточные терминальные серверы. При такой схеме доступа пользователь сначала подключается к терминальному серверу, на котором установлены все приложения, необходимые для работы с конфиденциальной информацией. После этого пользователь в терминальной сессии запускает эти приложения и начинает работать с ними так, как будто они установлены на его рабочей станции (рис. 4).

Рис. 4. Схема установки терминального сервера доступа к конфиденциальным данным

В процессе работы в терминальной сессии пользователю отсылается только графическое изображение рабочей области экрана, в то время как вся конфиденциальная информация, с которой он работает, сохраняется лишь на терминальном сервере. Один такой терминальный сервер, в зависимости от аппаратной и программной конфигурации, может одновременно обслуживать сотни пользователей. Примерами терминальных серверов являются продукты Microsoft Terminal Services (www.microsoft.com) и Citrix MetaFrame (www.citrix.com).

Практическое использование технического решения на основе терминального сервера позволяет обеспечить защиту от несанкционированного копирования конфиденциальной информации на внешние носители за счёт того, что вся информация хранится не на рабочих станциях, а на терминальном сервере. Аналогичным образом обеспечивается защита и от несанкционированного вывода документов на печать. Распечатать документ пользователь может только при помощи принтера, установленного в сегменте терминального доступа. При этом все документы, выводимые на этот принтер, могут регистрироваться в установленном порядке.

Использование терминального сервера позволяет также обеспечить защиту от несанкционированной передачи конфиденциальной информации по сети на внешние серверы вне пределов контролируемой территории предприятия. Достигается это путём фильтрации всех пакетов данных, направленных вовне сегмента терминального доступа, за исключением тех пакетов, которые обеспечивают передачу графического изображения рабочей области экрана на станции пользователей. Такая фильтрация может быть реализована при помощи межсетевого экрана, установленного в точке сопряжения сегмента терминального доступа с остальной частью АС. В этом случае все попытки установить соединения с терминального сервера на узлы сети Интернет будут заблокированы. При этом сама рабочая станция может иметь беспрепятственный доступ к Интернет-ресурсам. Для обмена информацией между пользователями, работающими в терминальных сессиях, может использоваться выделенный файловый сервер, расположенный в терминальном сегменте доступа.

Средства контентного анализа исходящих пакетов данных

Средства контентного анализа обеспечивают возможность обработки сетевого трафика, отправляемого за пределы контролируемой территории с целью выявления возможной утечки конфиденциальной информации. Используются они, как правило, для анализа исходящего почтового и web-трафика, отправляемого в сеть Интернет. Примерами средств контентного анализа этого типа являются системы «Дозор-Джет» (www.jetinfo.ru), «Mail Sweeper» (www.infosec.ru) и «InfoWatch Web Monitor» (www.infowatch.com).

Такие средства защиты устанавливаются в разрыв канала связи между сетью Интернет и АС предприятия, таким образом, чтобы через них проходили все исходящие пакеты данных (рис. 5).

Рис. 5. Схема установки средств контентного анализа в АС

В процессе анализа исходящих сообщений последние разбиваются на служебные поля, которые обрабатываются по критериям, заданным администратором безопасности. Так, например, средства контентного анализа позволяют блокировать пакеты данных, которые содержат такие ключевые слова, как – «секретно», «конфиденциально» и др. Эти средства также предоставляют возможность фильтровать сообщения, которые направляются на внешние адреса, не входящие в систему корпоративного электронного документооборота.

Преимуществом систем защиты данного типа является возможность мониторинга и накладывания ограничений, как на входящий, так и исходящий поток трафика. Однако, эти системы не позволяют гарантировать стопроцентное выявление сообщений, содержащих конфиденциальную информацию. В частности, если нарушитель перед отправкой сообщения зашифрует его или замаскирует под видом графического или музыкального файла при помощи методов стеганографии, то средства контентного анализа в этом случае окажутся практически бессильными.

Средства криптографической защиты конфиденциальной информации

Для защиты от утечки информации могут использоваться и криптографические средства, обеспечивающие шифрование конфиденциальных данных, хранящихся на жёстких дисках или других носителях. При этом ключ, необходимый для декодирования зашифрованной информации, должен храниться отдельно от данных. Как правило, он располагается на внешнем отчуждаемом носителе, таком как дискета, ключ Touch Memory или USB-носитель. В случае, если нарушителю и удастся украсть носитель с конфиденциальной информацией, он не сможет её расшифровать, не имея соответствующего ключа.

Рассмотренный вариант криптографической защиты не позволяет заблокировать другие каналы утечки конфиденциальной информации, особенно если они совершаются пользователем после того, как он получил доступ к данным. С учётом этого недостатка компанией Microsoft была разработана технология управления правами доступа RMS (Windows Rights Management Services) на основе операционной системы Windows Server 2003. Согласно этой технологии вся конфиденциальная информация хранится и передаётся в зашифрованном виде, а её дешифрование возможно только на тех компьютерах и теми пользователями, которые имеют на это права. Вместе с конфиденциальными данными также передаётся специальный XML-файл, содержащий категории пользователей, которым разрешён доступ к информации, а также список тех действий, которые эти пользователи могут выполнять. Так, например, при помощи такого XML-файла, можно запретить пользователю копировать конфиденциальную информацию на внешние носители или выводить её на печать. В этом случае, даже если пользователь скопирует информацию на внешний носитель, она останется в зашифрованном виде и он не сможет получить к ней доступ на другом компьютере. Кроме того, собственник информации может определить временной период, в течение которого пользователь сможет иметь доступ к информации. По истечении этого периода доступ пользователя автоматически блокируется. Управление криптографическими ключами, при помощи которых возможна расшифровка конфиденциальных данных, осуществляется RMS-серверами, установленными в АС.

Необходимо отметить, что для использования технологии RMS на рабочих станциях АС должно быть установлено клиентское ПО с интегрированной поддержкой этой технологии. Так, например, компания Microsoft встроила функции RMS в собственные клиентские программные продукты – Microsoft Office 2003 и Internet Explorer. Технология RMS является открытой и может быть интегрирована в любые программные продукты на основе набора инструментальных средств разработки RMS SDK.

Ниже приводится обобщённый алгоритм использования технология RMS для формирования конфиденциальной информации пользователем «А» и последующего получения к ней доступа пользователем «Б» (рис. 6):

На первом этапе пользователь «А» загружает с RMS-сервера открытый ключ, который в последствии будет использоваться для шифрования конфиденциальной информации.

Далее пользователь «А» формирует документ с конфиденциальной информацией при помощи одного из приложений, поддерживающих функции RMS (например, при помощи Microsoft Word 2003). После этого пользователь составляет список субъектов, имеющих права доступа к документу, а также операции, которые они могут выполнять. Эта служебная информация записывается приложением в XML-файл, составленный на основе расширенного языка разметки прав доступа – eXtensible rights Markup Language (XrML).

На третьем этапе приложение пользователя «А» зашифровывает документ с конфиденциальной информацией при помощи случайным образом сгенерированного симметричного сеансового ключа, который в свою очередь зашифровывается на основе открытого ключа RMS-сервера. С учётом свойств асимметричной криптографии расшифровать этот документ сможет только RMS-сервер, поскольку только он располагает соответствующим секретным ключом. Зашифрованный сеансовый ключ также добавляется к XML-файлу, связанному с документом.

Пользователь отправляет получателю «Б» зашифрованный документ вместе с XML-файлом, содержащим служебную информацию.

После получения документа пользователь «Б» открывает его при помощи приложения с функциями RMS.

Поскольку адресат «Б» не обладает ключом, необходимым для его расшифровки, приложение отправляет запрос к RMS-серверу, в который включается XML-файл и сертификат открытого ключа пользователя «Б».

Получив запрос, RMS-сервер проверяет права доступа пользователя «Б» к документу в соответствии с информацией, содержащейся в XML-файле. Если пользователю доступ разрешён, то тогда RMS-сервер извлекает из XML-файла зашифрованный сеансовый ключ, дешифрует его на основе своего секретного ключа и заново зашифровывает ключ на основе открытого ключа пользователя «Б». Использование открытого ключа пользователя позволяет гарантировать, что только он сможет расшифровать ключ.

На восьмом этапе RMS-сервер отправляет пользователю «Б» новый XML-файл, содержащий зашифрованный сеансовый ключ, полученный на предыдущем шаге.

На последнем этапе приложение пользователя «Б» расшифровывает сеансовый ключ на основе своего закрытого ключа и использует его для открытия документа с конфиденциальной информацией. При этом приложение ограничивает возможные действия пользователя только теми операциями, которые перечислены в XML-файле, сформированном пользователем «А».

Рис. 6. Схема взаимодействия узлов на основе технологии RMS

В настоящее время технология RMS является одним из наиболее перспективных способов защиты конфиденциальной информации. В качестве недостатка этой технологии необходимо отметить тот факт, что она может быть реализована лишь в рамках платформы Microsoft Windows и только на основе тех приложений, в которых используются функции RMS SDK.

Заключение

В настоящее время одной из наиболее актуальных проблем в области информационной безопасности является проблема защиты от утечки конфиденциальной информации. Технические варианты решения данной проблемы, рассмотренные в статье, могут быть сгруппированы в два типа. Первый тип предполагает изменение топологии защищаемой АС путём создания изолированной системы обработки конфиденциальной информации, либо выделения в составе АС сегмента терминального доступа к конфиденциальным данным. Второй вариант технических решений заключается в применении различных средств защиты АС, включая средства активного мониторинга, контентного анализа, а также средства криптографической защиты информации. Результаты анализа этих двух типов технических решений показали, что каждое из них характеризуется своими недостатками и преимуществами. Выбор конкретного средства защиты зависит от множества факторов, включая особенности топологии защищаемой АС, тип прикладного и общесистемного ПО, установленного в системе, количество пользователей, работающих с конфиденциальной информацией и многих других. При этом необходимо подчеркнуть, что наибольшая эффективность может быть получена при комплексном подходе, предусматривающим применение как организационных, так и технических мер защиты информационных ресурсов от утечки.

Список литературы

1.

Официальная статистика компьютерных преступлений, совершенных в Российской Федерации по данным ГИЦ МВД России, 2004 (http://www.cyberpol.ru/statcrime.shtml).

2.

Technical Overview of Windows Rights Management Services for Windows Server 2003. Microsoft Corporation. November 2003. (http://www.microsoft.com/windowsserver2003/ technologies/rightsmgmt/default.mspx).

3.

В.Г. Грибунин, И.Н. Оков, И.В. Туринцев, Цифровая стеганография, М: Солон-Пресс, 2002 г.

4.

В.А. Сердюк, А.Е. Шарков, Защита информационных систем от угроз «пятой колонны» //PCWeek, №34, 2003.

Защита от утечки информации – решение ЗАО «ДиалогНаука»

Об инцидентах, связанных с информационной безопасностью, и методах борьбы с ними сказано немало. Возникает резонный вопрос: «А стоит ли еще раз обсуждать эту тему?» К сожалению, мне, как и многим моим коллегам по цеху, приходится дать положительный ответ. Большинство руководителей компаний продолжают отказываться воспринимать информационные ресурсы в качестве ключевых активов. Однако уже сегодня понятно, что один компьютерный инцидент может поставить даже крупную корпорацию на порог катастрофы.

С точки зрения специалиста по расследованию компьютерных преступлений можно выделить три основных цели, которые наиболее подвержены атакам со стороны компьютерных злоумышленников. Во-первых, деньги; во-вторых, информация; и, в-третьих, репутация. Думаю, не стоит лишний раз говорить о том, что все упомянутые активы так или иначе между собой тесно взаимосвязаны. Поэтому киберудар по одному из них может привести к возникновению ущерба в смежной области.

Почему эти три актива представляют максимальный интерес для компьютерных злоумышленников? Потому что во всех этих случаях речь идет о возможности получения сверхдоходов.

Например, деньги. Тут и так все понятно. Идейных борцов за денежные знаки немало в виртуальном мире, и атаки на системы интернет-банкинга сегодня самый распространенный тренд на российском рынке киберпреступности. В итоге только за прошлый год российским компьютерным мошенниками удалось похитить со счетов юридических лиц 758,5 млн долларов.

А вот сетевые атаки на бренд и иные репутационные активы пока не имеют такого распространения, но уже все чаще встречаются при разборе инцидентов. Если компании принадлежит популярный бренд, которому массово доверяют потребители, мошенники обязательно постараются воспользоваться этим, чтобы под его прикрытием выманить у пользователей деньги. Фальшивый сайт, на главной странице которого расположен логотип той или иной организации, воспринимается большинством пользователей в качестве легального, принадлежащего этой организации, и потому доверенного. Таким образом, все претензии в случае мошеннических действий будут направляться в адрес компании, чей бренд был атакован. И хотя она абсолютно не причастна к нарушениям закона, это не будет особым оправданием в глазах интернет-сообщества, которое живо реагирует на любые подобные инциденты. «Ложечка», конечно, потом найдется, но вернуть прежний уровень доверия будет уже не так просто.

Последним активом, который стоит выделить особо, когда речь заходит о кибератаках на корпоративную инфраструктуру, является информация. Секреты производства, научные разработки, отчетность, финансовая документация, бизнес-планы, договоры, цены, персональные данные сотрудников - все это и многое другое представляет значительный интерес для компьютерных злоумышленников. Что-то можно продать недобросовестным конкурентам на черном рынке, что-то можно использовать для шантажа руководства пострадавшей компании, а что-то пригодится для осуществления мошеннических операций. При этом похищенные деньги можно вернуть, честное имя - восстановить, а вот, например, утеря «ноу-хау» действительно может привести к утрате конкурентных преимуществ и даже исчезновению бизнеса.

Стоит отметить, что в отличие от первых двух случаев расследование инцидентов, связанных с утечками информации, имеет иную специфику. Дело здесь заключается в том, что хищения денежных средств и сетевые атаки на бренды по сути своей являются мошенничествами. То есть присутствуют соответствующие квалифицирующие признаки, нанесен определенный ущерб и т. д., а значит, при наличии соответствующих доказательств злоумышленников можно привлечь к уголовной ответственности и потребовать возмещения причиненного ущерба. Информация защищается законом несколько в ином порядке, и не всегда можно однозначно сказать, является ли она конфиденциальной или нет и был ли вследствие утечки нанесен компании какой-либо ущерб. Поэтому в этой статье мне бы хотелось уделить внимание некоторым особенностям, связанным с расследованиями утечек.

Режим коммерческой тайны как профилактическая мера

Прежде, чем обратиться непосредственно к вопросам расследования подобного рода инцидентов, необходимо остановиться на режиме коммерческой тайны, без внедрения которого защитить корпоративную конфиденциальную информацию в рамках правового поля представляется затруднительным.

Каждая компания независимо от того, ведет ли она уже успешный бизнес или же только появилась на рынке, имеет свои секреты ведения бизнеса и достижения успеха. В одном случае это оригинальные разработки по организации структуры деятельности (например, разветвленная структура региональных представителей, система управления внутри организации); в другом - эксклюзивные методики производства продукции или оказания услуг; в третьем - маркетинговые мероприятия, направленные на продвижение продуктов и услуг компании. Все вышеуказанное в той или иной степени может относиться к любой компании как на российском, так и на мировом рынке.

Кроме того, любая компания имеет свой личный опыт в сфере ведения бизнеса и обладает уникальным набором собственных разработок и инструментов, которые способствуют ее развитию на рынке. Информация о таких инструментах по естественным причинам является объектом пристального внимания конкурентов, желающих получить сведения о разработках компании для применения в своих интересах. Конечно, компания – обладатель такой информации строго следит за тем, чтобы сведения не были раскрыты и не был причинен соответствующий ущерб. Для достижений указанных целей и защиты своих интересов компании устанавливают режим коммерческой тайны.

«Коммерческая тайна» - режим конфиденциальности информации, позволяющий ее обладателю при существующих или возможных обстоятельствах увеличить доходы, избежать неоправданных расходов, сохранить положение на рынке товаров, работ, услуг или получить иную коммерческую выгоду. Под информацией, составляющей коммерческую тайну в соответствии с N 98-ФЗ «О коммерческой тайне», понимается любая информация, содержащая научно-технические, технологические, производственные, финансово-экономические сведения, в том числе составляющие секреты производства («ноу-хау»), которые имеют действительную или потенциальную коммерческую ценность в силу неизвестности ее третьим лицам, к которым нет свободного доступа на законном основании и в отношении которых обладателем такой информации введен режим коммерческой тайны.

Таким образом, при осуществлении защиты информации, составляющей коммерческую тайну, организации имеют возможность обезопасить себя от существенных рисков, например, финансового ущерба, защитить свою репутацию и повысить конкурентоспособность. Если в организации отсутствует введенный режим коммерческой тайны или он введен с нарушением законодательства, то отсутствует и сама коммерческая тайна.

Закон содержит перечень необходимых действий для введения режима коммерческой тайны в организации:

- определить перечень информации, составляющей коммерческую тайну;

- ограничить доступ к информации, составляющей коммерческую тайну, путем установления порядка обращения с этой информацией и контроля за соблюдением такого порядка;

- провести учет лиц, получивших доступ к информации, составляющей коммерческую тайну, и (или) лиц, которым такая информация была предоставлена или передана;

- отрегулировать отношения по использованию информации, составляющей коммерческую тайну, с работниками на основании трудовых договоров и контрагентами на основании гражданско-правовых договоров;

- нанести на материальные носители (документы), содержащие информацию, составляющую коммерческую тайну, гриф «Коммерческая тайна» с указанием обладателя этой информации.

Стоит отдельно остановиться на одном важном моменте, связанном с определением перечня информации, составляющей коммерческую тайну. Закон дает право самостоятельно определять сведения, которые будут считаться в организации в качестве конфиденциальных, исходя из специфики бизнеса и особенностей самой компании, ограничиваясь лишь некоторыми исключениями. Следовательно, в компаниях стараются сделать максимально расширенный перечень информации. Но на практике туда попадает и та информация, которая по законодательству не может быть признана коммерческой тайной. В таких случаях при утечке коммерческой тайны защитить интересы организации будет не возможно, так как введенный режим коммерческой тайны будет противоречить законодательству. Поэтому при введении режима коммерческой тайны необходимо обязательно проконсультироваться со сторонними специалистами, которые помогут избежать возможных ошибок и нарушений.

После проведения указанных выше мер режим коммерческой тайны считается введенным, что в целом поможет защитить интересы компании.

Но на практике, когда происходит утечка конфиденциальной информации, организациям приходится сталкиваться с различными сложностями при защите своих прав и интересов в государственных органах, особенно в части возмещения ущерба. Например, при проведении расследования подобного инцидента организации сталкиваются с проблемой доказывания виновности нарушителя и привлечения его к ответственности. Это происходит из-за того, что сам факт введения режима коммерческой тайны еще не гарантирует защиту прав компании в полном объеме, так как дополнительно требуется, что бы в организации полностью было соблюдено трудовое законодательство, а так же проведены необходимые организационные меры. Например, издание необходимых приказов о введении режима коммерческой тайны, разработка внутренних положений и соответствующие инструктажи персонала по данному вопросу.

Отдельно хочу заметить, что при требовании возмещения ущерба от утечки конфиденциальной информации возникают проблемы расчета самого ущерба, так как нет точных и общепринятых алгоритмов расчета. Поэтому необходимо предусмотреть в локальных документах организации и договорах с контрагентами способ расчета ущерба или фиксированные денежные штрафы в случае утечки информации, составляющей коммерческую тайну. Данные действия способствуют положительному результату при возмещении ущерба.

Утечка конфиденциальной информации: меры по расследованию инцидента

Какие инциденты, связанные с утечками информации, можно выделить? Это могут быть:

- хищения сведений для аутентификации во внутренних системах;

- кража интеллектуальной собственности;

- использование рабочих компьютеров для сторонней деятельности;

- передача сведений ограниченного доступа через программы обмена мгновенными сообщениями и почтовые сервисы/клиенты.

Утечка конфиденциальной информации может осуществляться как умышленно (например, из корыстной заинтересованности), так и случайно (оставление документов на рабочем столе). Соотношение умышленных и случайных утечек практически одинаково. Важно, что любую из них необходимо расследовать для выявления нарушителя, привлечения его к ответственности и возмещения нанесенного ущерба.

Если утечка случилась и данный факт установлен, необходимо, прежде всего, определить носители информации, содержащие интересующие нас сведения. Осмотр, изъятие и иные действия желательно проводить в присутствии независимых компьютерных криминалистов и незаинтересованных лиц, свидетелей, данные которых необходимо занести в соответствующие акты. После этого следует снять полные посекторные копии носителей, дальнейшее криминалистическое исследование которых позволит ответить на максимум вопросов, связанных с инцидентом. Отмечу, что снятие посекторных копий должно проводиться исключительно с использованием программных и аппаратных блокираторов записи. В противном случае копии могут быть не приняты правоохранительными или судебными органами в качестве доказательств при разборе дела. После того, как копии будут сняты, следует опечатать сами носители. Опечатывание производится таким образом, чтобы упаковка смогла гарантировать целостность содержимого, а ее нарушение было невосполнимо.

Параллельно с описанными процедурами следует провести выгрузку сведений из имеющихся в компании журналирующих систем (сетевое оборудование, видеонаблюдение, DLP, IPS, иные системы). Стоит отдельно отметить, что использование DLP-систем может значительно упростить проведение расследования. Такие решения имеют систему журналирования и собственные независимые архивы; также DLP-системы предоставляют возможность проводить поиск требуемых данных по заданным критериям.

Если в компании используется DLP-система и случае регистрации утечки с ее помощью, необходимо зафиксировать полученные сведения и задокументировать сам факт инцидента, параллельно составив соответствующие документы (служебная записка, акт осмотра и т. д.). Сведения из DLP-системы следует выгрузить и записать на носители информации. Одновременно с этими мероприятиями можно начинать аналитические работы по изучению истории работы данного пользователя для того, чтобы определить умысел в его действиях. Это также позволит установить круг пользователей, причастных к инциденту, и устройства, с помощью которых нарушитель осуществлял хищение информации. Как только будут определены эти устройства и если это возможно, следует осуществить их осмотр с дальнейшим изъятием и опечатыванием, о которым говорилось выше.

Возникает справедливый вопрос о том, что делать с опечатанными носителями информации, их посекторными копиями и сведениями из DLP-системы. Наиболее логичный шаг - передать все на исследование в независимую лабораторию компьютерной криминалистики. Это позволит восстановить хронологию события, извлечь необходимые данные, оформить их в качестве допустимых доказательств и подготовить отчет по итогам исследования. Все это потребуется для дальнейшей передачи в правоохранительные и судебные органы для защиты прав и интересов обладателя конфиденциальной информации.

Утечка конфиденциальной информации: правовое преследование

Точка при расследовании любого инцидента информационной безопасности может быть поставлена только в том случае, когда нарушитель будет признан виновным и понесет заслуженное наказание. Так и при утечке конфиденциальной информации основной целью пострадавшей компании является привлечение виновного лица к ответственности и возмещение причиненного ущерба компании.

«Внутренняя» утечка коммерческой тайны подразумевает распространение сведений работниками компании. В основном на практике такие нарушители несут дисциплинарную, административную ответственность и возмещают реально причиненный ущерб за данные действия. Хотя в половине случаев утечка информации происходит по вине сотрудников компании, к сожалению, компании стараются не сообщать в правоохранительные органы и не привлекать своих работников к уголовной ответственности, так как это может отразиться на репутации компании.

В случаях «внешних» утечек, когда хищение информации произошло по вине стороннего злоумышленника, необходимо обязательно обращаться в правоохранительные органы для поиска и привлечения виновных лиц к уголовной ответственности и возмещения причиненного ущерба. В настоящее время наблюдается активный рост утечек конфиденциальной информации при неправомерном доступе к компьютерной информации и использовании вредоносных программ. Подобные преступления можно квалифицировать по совокупности статей 183, 272, 273 Уголовного кодекса РФ и уголовное наказание в этом случае может доходить до 7 лет в виде лишения свободы.

Информация источника всегда распространяется во внешнюю среду. Каналы распространения информации носят объективный характер, отличаются активностью и включают в себя: деловые, управленческие, торговые, научные, коммуникативные регламентированные связи; информационные сети; естественные технические каналы.

Канал распространения информации представляет собой путь перемещения ценных сведений из одного источника в другой в санкционированном режиме (разрешенном) или в силу объективных закономерностей или в силу объективных закономерностей (83, с.48).

Термин "утечка конфиденциальной информации", вероятно, не самый благозвучный, однако он более емко, чем другие термины, отражает суть явления. Он давно уже закрепился в научной литературе, нормативных документах (99, с.11). Утечка конфиденциальной информации представляет собой неправомерный, т.е. неразрешенный выход такой информации за пределы защищаемой зоны ее функционирования или установленного круга лиц, имеющих право работать с ней, если этот выход привел к получению информации (ознакомлению с ней) лицами, не имеющими к ней санкционированного доступа. Утечка конфиденциальной информации означает не только получение ее лицами, не работающими на предприятии, к утечке приводит и несанкционированное ознакомление с конфиденциальной информацией лиц данного предприятия (104, с.75).

Утрата и утечка конфиденциальной документированной информации обусловлены уязвимостью информации. Уязвимость информации следует понимать, как неспособность информации самостоятельно противостоять дестабилизирующим воздействиям, т.е. таким воздействиям, которые нарушают ее установленный статус (94, с.89). Нарушение статуса любой документированной информации заключается в нарушении ее физической сохранности (вообще либо у данного собственника в полном или частичном объеме), логической структуры и содержания, доступности для правомочных пользователей. Нарушение статуса конфиденциальной документированной информации дополнительно включает нарушение ее конфиденциальности (закрытости для посторонних лиц). Уязвимость документированной информации - понятие собирательное. Она не существует вообще, а проявляется в различных формах. К ним относятся: хищение носителя информации или отображенной в нем информации (кража); потеря носителя информации (утеря); несанкционированное уничтожение носителя информации или отображенной в нем информации (разрушение, искажение информации (несанкционированное изменение, несанкционированная модификация, подделка, фальсификация); блокирование информации; разглашение информации (распространение, раскрытие).

Термин "разрушение" употребляется главным образом применительно к информации на магнитных носителях. Существующие варианты названий: модификация, подделка, фальсификация не совсем адекватны термину "искажение", они имеют нюансы, однако суть их одна и та же - несанкционированное частичное или полное изменение состава первоначальной информации (36, с.59).

Блокирование информации здесь означает блокирование доступа к ней правомочных пользователей, а не злоумышленников.

Разглашение информации является формой проявления уязвимости только конфиденциальной информации.

Та или иная форма уязвимости документированной информации может реализоваться в результате преднамеренного или случайного дестабилизирующего воздействия различными способами на носитель информации или на саму информацию со стороны источников воздействия. Такими источниками могут быть люди, технические средства обработки и передачи информации, средства связи, стихийные бедствия и др. Способами дестабилизирующего воздействия на информацию являются ее копирование (фотографирование), записывание, передача, съем, заражение программ обработки информации вирусом, нарушение технологии обработки и хранения информации, вывод (или выход) из строя и нарушение режима работы технических средств обработки и передачи информации, физическое воздействие на информацию и др.

Уязвимость документированной информации приводит или может привести к утрате или утечке информации. (97, с.12).

К утрате документированной информации приводят хищение и потеря носителей информации, несанкционированное уничтожение носителей информации или только отображенной в них информации, искажение и блокирование информации. Утрата может быть полной или частичной, безвозвратной или временной (при блокировании информации), но в любом случае она наносит ущерб собственнику информации.

К утечке конфиденциальной документированной информации приводит ее разглашение. Как отмечают некоторые авторы (77, с.94; 94, с.12) в литературе и даже в нормативных документах термин "утечка конфиденциальной информации" нередко заменяется или отождествляется с терминами: "разглашение конфиденциальной информации", "распространение конфиденциальной информации". Такой подход, с точки зрения специалистов, неправомерен. Разглашение или распространение конфиденциальной информации означают несанкционированное доведение ее до потребителей, не имеющих права доступа к ней. При этом такое доведение должно осуществляться кем-то, исходить от кого-то. Утечка происходит при разглашении (несанкционированном распространении) конфиденциальной информации, но не сводится только к нему. Утечка может произойти и в результате потери носителя конфиденциальной документированной информации, а также хищения носителя информации либо отображенной в нем информации при сохранности носителя у его собственника (владельца). Это не означает, что произойдет. Потерянный носитель может попасть в чужие руки, а может быть и "прихвачен" мусороуборочной машиной и уничтожен в установленном для мусора порядке. В последнем случае утечки конфиденциальной информации не происходит. Хищение конфиденциальной документированной информации также не всегда связано с получением ее лицами, не имеющими к ней доступа. Немало примеров, когда хищение носителей конфиденциальной информации осуществлялось у коллег по работе допущенными к этой информации лицами с целью "подсидки", причинения вреда коллеге. Такие носители, как правило, уничтожались лицами, похитившими их. Но в любом случае потеря и хищение конфиденциальной информации, если и не приводят к ее утечке, то всегда создают угрозу утечки. Поэтому можно сказать, что к утечке конфиденциальной информации приводит ее разглашение и могут привести хищение и потеря. Сложность состоит в том, что зачастую невозможно делить, во-первых, сам факт разглашения или хищения конфиденциальной информации при сохранности носителя информации у ее собственника (владельца), во-вторых, попала ли информация вследствие ее хищения или потери посторонним лицам.

Обладатель коммерческой тайны - физическое или юридическое лицо, обладающее на законном основании информацией, составляющей коммерческую тайну, и соответствующими правами в полном объеме (91, с.123).

Информация, составляющая коммерческую тайну, не существует сама по себе. Она отображается в различных носителях, которые могут ее сохранять, накапливать, передавать. С их помощью осуществляется и использование информации. (8; 91, с.123)

Носитель информации - физическое лицо или материальный объект, в том числе физическое поле, в которых информация находит свое отображение в виде символов, образов, сигналов, технических решений и процессов (8; 68, с.37).

Из этого определения следует, во-первых, что материальные объекты - это не только то, что можно увидеть или потрогать, но и физические поля, а также мозг человека, во-вторых, что информация в носителях отображается не только символами, т.е. буквами, цифрами, знаками, но и образами в виде рисунков, чертежей, схем, других знаковых моделей, сигналами в физических полях, техническими решениями в изделиях, техническими процессами в технологии изготовления продукции (39, с.65).

Типы материальных объектов как носителей информации различны. Ими могут быть магнитные ленты, магнитные и лазерные диски, фото-, кино-, видео - и аудиопленки, различные виды промышленной продукции, технологические процессы и др. Но наиболее массовым типом являются носители на бумажной основе (46, с.11). Информация в них фиксируется рукописным, машинописным, электронным, типографским способами в форме текста, чертежа, схемы, рисунка, формулы, графика, карты и т.п. В этих носителях информация отображается в виде символов и образов. Такая информация ФЗ "Об информации…" (8) отнесена к разряду документированной информации и представляет собой различные виды документов.

В последнее время произошли существенные коррективы в формы и средства получения конфиденциальной информации неформальными способами. Конечно, это касается в основном воздействия на человека как носителя конфиденциальной информации.

Человек как объект воздействия более подвержен неформальным воздействиям, чем технические средства и другие носители конфиденциальной информации, в силу определенной правовой незащищенности в текущий момент, индивидуальных человеческих слабостей и жизненных обстоятельств (64, с.82).

Такое неформальное воздействие имеет, как правило, скрытый, нелегальный характер и может осуществляться как индивидуально, так и группой лиц.

На лицо, являющееся носителем конфиденциальной информации, возможны следующие виды каналов утечки информации: речевой канал, физический канал и технический канал.

Речевой канал утечки - информация передается от владеющего конфиденциальной информацией посредством слов лично объекту, заинтересованному в получении данной информации (29).

Физический канал утечки - информация передается от владеющего конфиденциальными сведениями (носителя) посредством бумажных, электронных, магнитных (зашифрованных или открытых) или иных средств объекту, заинтересованному в получении данной информации (36, с.62).

Технический канал утечки - информация передается посредством технических средств (29).

Формы воздействия на лицо, являющее носителем защищаемых сведении, могут быть открытые и скрытые (33).

Открытое воздействие на владеющего (носителя) конфиденциальной информации для получения заинтересованным объектом подразумевает непосредственный контакт (101, с.256).

Скрытое воздействие на владеющего (носителя) конфиденциальной информации для ее получения заинтересованным объектом осуществляется опосредованно (косвенно) (101, с.256).

Средствами неформального воздействия владеющего (носителя) конфиденциальной информации для получения от него определенных сведений через открытый речевой канал являются - человек или группа людей, которые взаимодействуют посредством: обещаний чего-то, просьбы, внушения (107, с.12).

В результате владеющий (носитель) конфиденциальной информации вынужден изменить свое поведение, свои служебные обязательства и передать требуемую информацию (91, с.239).

Скрытое воздействие посредством речевого канала на владеющего (носителя) конфиденциальной информации осуществляется посредством косвенного принуждения - шантаж через третье лицо, непреднамеренное или преднамеренное прослушивание и т.п.

Упомянутые средства воздействия, в конце концов, приучают владеющего (носителя) конфиденциальной информации к его толерантности (терпимости) оказываемых на него воздействий (85, с.220).

Формы воздействия на владеющего (носителя) конфиденциальной информации через физический канал утечки могут быть также открытыми и скрытыми.

Открытое воздействие осуществляется посредством силового (физического) устрашения (побоев) либо силовое со смертельным исходом, после получения (побоев) либо силовое со смертельным исходом, после получения информации (95, с.78).

Скрытое воздействие является более утонченным и обширным, с точки зрения применения средств. Это можно представить в виде следующей структуры воздействия (95, с.79). Заинтересованный объект - интересы и потребности носителя конфиденциальной информации.

Следовательно, заинтересованный объект воздействует скрытно (опосредованно) на интересы и потребности человека, владеющего конфиденциальной информации.

Такое скрытое воздействие может основываться на: страхе, шантаже, манипулировании фактами, взятке, подкупе, интиме, коррупции, убеждении, оказании услуг, заверении о будущем лица, являющегося носителем конфиденциальной информации. (94, с.87)

Форма воздействия на владеющего (носителя) конфиденциальной информации по техническим каналам также может быть открытой и скрытой.

Открытые (прямые) средства - факсовые, телефонные (в том числе, мобильные системы), Интернет, радиосвязи, телекоммуникаций, СМИ.

К скрытым средствам можно отнести: прослушивание с использованием технических средств, просмотр с экрана дисплея и других средств ее отображения, несанкционированный доступ к ПЭВМ и программно-техническим средствам.

Все рассмотренные средства воздействия независимо от их форм, оказывают неформальное воздействие на лицо, являющееся носителем конфиденциальной информации, и связаны с противозаконными и криминальными способами получения конфиденциальной информации (72).

Возможность манипулирования индивидуальными особенностями владеющего (носителя) конфиденциальной информацией его социальными потребностями с целью ее получения обязательно необходимо учитывать при расстановке, подборе кадров и проведении кадровой политики при организации работ с конфиденциальной информацией.

Следует всегда помнить, что факт документирования информации (нанесения на какой-либо материальный носитель) увеличивает риск угрозы утечки информации. Материальный носитель всегда легче похитить, при этом присутствует высокая степень того, что нужная информация не искажена, как это бывает при разглашении информации устным способом.

Угрозы сохранности, целостности и секретности конфиденциальности) информации ограниченного доступа практически реализуются через риск образования каналов несанкционированного получения (добывания) злоумышленником ценной информации и документов. Эти каналы представляет собой совокупность незащищенных или слабо защищенных организацией направлений возможной утечки информации, которые злоумышленник использует для получения необходимых сведений, преднамеренного незаконного доступа к защищаемой и охраняемой информации.

Каждое конкретное предприятие обладает своим набором каналов несанкционированного доступа к информации, в этом случае идеальных фирм не существует.

Данное, зависит от множества факторов: объемов защищаемой и охраняемой информации; видов защищаемой и охраняемой информации (составляющей государственную тайну, либо какую другую тайну - служебную, коммерческую, банковскую и т.д.); профессионального уровня персонала, местоположения зданий и помещений и т.д.

Функционирование каналов несанкционированного доступа к информации обязательно влечет за собой утечку информации, а также исчезновение ее носителя.

Если речь идет об утечке информации по вине персонала, используется термин "разглашение информации". Человек может разглашать информацию устно, письменно, снятием информации с помощью технических средств (копиров, сканеров и т.п.), с помощью жестов, мимики, условных сигналов. И передавать ее лично, через посредников, по каналам связи и т.д. (56, с.458).

Утечка (разглашение) информации характеризуется двумя условиями:

1. Информация переходит непосредственно к заинтересованному в ней лицу, злоумышленнику;

2. Информация переходит к случайному, третьему лицу.

Под третьим лицом в данном случае понимается любое постороннее лицо, получившее информацию в силу обстоятельств, не зависящих от этого лица, или безответственности персонала, не обладающее правом владения информацией, и, главное, это лицо не заинтересовано в данной информации (37, с.5). Однако от третьего лица информация может легко перейти к злоумышленнику. В этом случае третье лицо в силу обстоятельств, подстроенных злоумышленником, выступает как "промокашка" для перехвата необходимой информации.

Переход информации к третьему лицу представляется достаточно частым явлением, и его можно назвать непреднамеренным, стихийным, хотя при этом факт разглашения информации имеет место.

Непреднамеренный переход информации к третьему лицу возникает в результате:

1. Утери или неправильного уничтожения документа на каком-либо носителе, пакета с документами, дела, конфиденциальных записей;

2. Игнорирования или умышленного невыполнения работником требований по защите документированной информации;

3. Излишней разговорчивости работников при отсутствии злоумышленника - с коллегами по работе, родственниками, друзьями, иными лицами в местах общего пользования: кафе, транспорте и т.п. (в последнее время это стало заметно с распространением мобильной связи);

4. Работы с документированной информацией с ограниченным доступом организации при посторонних лицах, несанкционированной передачи ее другому работнику;

5. Использования информации с ограниченным доступом в открытых документах, публикациях, интервью, личных записях, дневниках и т.п.;

6. Отсутствия грифов секретности (конфиденциальности) информации на документах, нанесения маркировки с соответствующими грифами на технических носителях;

7. Наличия в текстах открытых документов излишней информации с ограниченным доступом;

8. Самовольного копирования (сканирования) работником документов, в том числе электронных, в служебных или коллекционных целях.

В отличие от третьего лица злоумышленник или его сообщник целенаправленно добывают конкретную информацию и преднамеренно, незаконно устанавливают контакт с источником этой информации или преобразуют каналы ее объективного распространения в каналы ее разглашения или утечки.